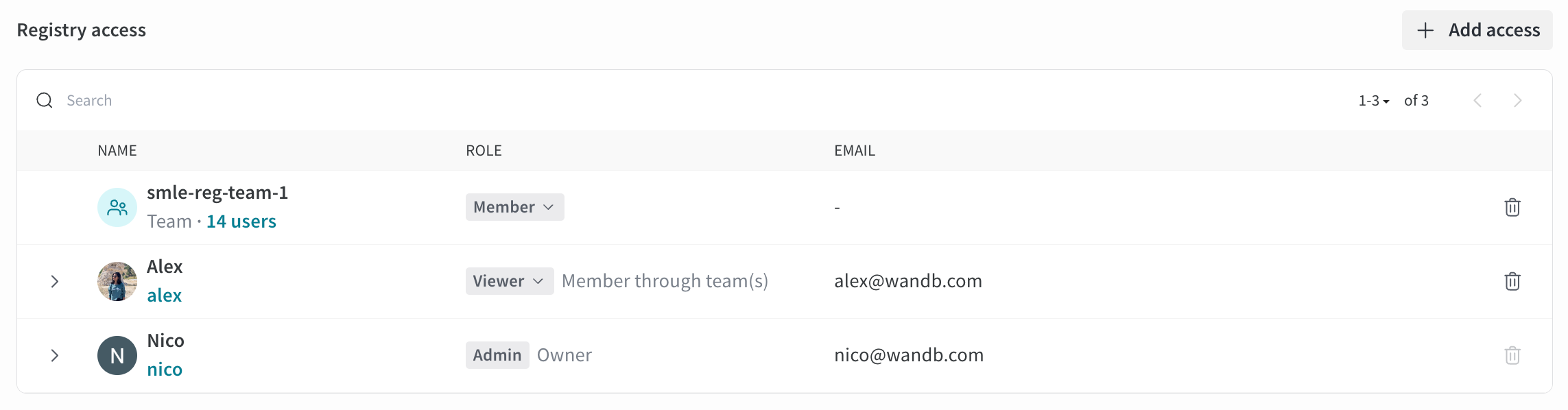

Gérer les Users

Ajouter un User ou une Team

- Accédez à W&B Registry.

- Sélectionnez le registre auquel vous souhaitez ajouter un User ou une Team.

- Cliquez sur l’icône d’engrenage dans le coin supérieur droit pour accéder aux paramètres du registre.

- Dans la section Accès au registre, cliquez sur Ajouter un accès.

- Saisissez un ou plusieurs noms d’utilisateur, adresses e-mail ou noms d’équipe dans le champ Inclure des Users et des Teams.

- Cliquez sur Ajouter un accès.

Supprimer un User ou une Team

- Accédez à W&B Registry à l’adresse https://wandb.ai/registry/.

- Sélectionnez le registre dont vous souhaitez supprimer un User ou une Team.

- Cliquez sur l’icône d’engrenage dans le coin supérieur droit pour accéder aux paramètres du registre.

- Accédez à la section Accès au registre et saisissez le nom d’utilisateur, l’adresse e-mail ou la Team que vous souhaitez supprimer.

- Cliquez sur le bouton Supprimer.

Supprimer un User d’une Team supprime également son accès au registre.

Changer le propriétaire d’un registre

- Accédez à W&B Registry à l’adresse https://wandb.ai/registry/.

- Sélectionnez le registre que vous souhaitez configurer.

- Cliquez sur l’icône d’engrenage dans le coin supérieur droit.

- Faites défiler jusqu’à la section Registry members and roles.

- Survolez la ligne du membre.

- Cliquez sur le menu d’action … à la fin de la ligne, puis sur Make owner.

Configurer les rôles du registre

- Accédez à W&B Registry à l’adresse https://wandb.ai/registry/.

- Sélectionnez le registre que vous souhaitez configurer.

- Cliquez sur l’icône d’engrenage dans le coin supérieur droit.

- Faites défiler jusqu’à la section Registry members and roles.

- Dans le champ Member, recherchez l’utilisateur ou l’équipe dont vous souhaitez modifier les autorisations.

- Dans la colonne Registry role, cliquez sur le rôle de l’utilisateur.

- Dans le menu déroulant, sélectionnez le rôle que vous souhaitez attribuer à l’utilisateur.

Détails sur les rôles du registre

Votre rôle au sein d’une équipe n’a aucune incidence et n’a aucun lien avec votre rôle dans un registre.

Rôles par défaut

| Entité | Rôle de registre par défaut (Cloud dédié / Autogéré) | Rôle de registre par défaut (Cloud mutualisé) |

|---|---|---|

| Team | Restricted Viewer (Server v0.75.0+) Viewer (Server v0.74.x and below) | Restricted Viewer |

| User ou compte de service (non admin) | Restricted Viewer (Server v0.75.0+) Viewer (Server v0.74.x and below) | Restricted Viewer |

| Compte de service (non admin) | Member1 | Member1 |

| Administrateur de l’organisation | Admin | Admin |

Autorisations par rôle

| Autorisation | Groupe d’autorisations | Lecteur restreint (Cloud mutualisé, sur invitation) | Lecteur | Membre | Admin |

|---|---|---|---|---|---|

| Voir les détails d’une collection | Lire | ✓ | ✓ | ✓ | ✓ |

| Voir les détails d’un artifact lié | Lire | ✓ | ✓ | ✓ | ✓ |

Utilisation : consommer un artifact dans un registre avec use_artifact | Lire | ✓ | ✓ | ✓ | |

| Télécharger un artifact lié | Lire | ✓ | ✓ | ✓ | |

| Télécharger des fichiers depuis la visionneuse de fichiers d’un artifact | Lire | ✓ | ✓ | ✓ | |

| Rechercher dans un registre | Lire | ✓ | ✓ | ✓ | ✓ |

| Voir les paramètres d’un registre et sa liste de Users | Lire | ✓ | ✓ | ✓ | ✓ |

| Créer une nouvelle automatisation pour une collection | Créer | ✓ | ✓ | ||

| Activer les notifications Slack lors de l’ajout d’une nouvelle version | Créer | ✓ | ✓ | ||

| Créer une nouvelle collection | Créer | ✓ | ✓ | ||

| Créer un nouveau registre | Créer | ✓ | ✓ | ||

| Modifier la fiche de la collection (description) | Mettre à jour | ✓ | ✓ | ||

| Modifier la description d’un artifact lié | Mettre à jour | ✓ | ✓ | ||

| Ajouter ou supprimer un tag d’une collection | Mettre à jour | ✓ | ✓ | ||

| Ajouter ou supprimer un alias d’un artifact lié | Mettre à jour | ✓ | ✓ | ||

| Ajouter ou supprimer un alias protégé d’un artifact lié | Mettre à jour | ✓ | |||

| Créer ou supprimer un alias protégé | Mettre à jour | ✓ | |||

| Lier un nouvel artifact | Mettre à jour | ✓ | ✓ | ||

| Modifier la liste des types autorisés pour un registre | Mettre à jour | ✓ | ✓ | ||

| Modifier le nom du registre | Mettre à jour | ✓ | ✓ | ||

| Supprimer une collection | Supprimer | ✓ | ✓ | ||

| Supprimer une automatisation | Supprimer | ✓ | ✓ | ||

| Dissocier un artifact d’un registre | Supprimer | ✓ | ✓ | ||

| Modifier les types d’artifact acceptés pour un registre | Admin | ✓ | |||

| Modifier la visibilité du registre (Organisation ou Restreint) | Admin | ✓ | |||

| Ajouter des Users à un registre | Admin | ✓ | |||

| Attribuer ou modifier le rôle d’un User dans un registre | Admin | ✓ |

Rôle hérité dans le registre

- Un Admin d’équipe ou un Admin d’organisation ayant le rôle Viewer dans un registre donné appartenant à l’équipe est, en pratique, Admin du registre.

- Un Viewer du registre ayant le rôle Member dans l’équipe est, en pratique, Member du registre.

- Un Viewer d’équipe ayant le rôle Member dans un registre donné est, en pratique, Member du registre.

Détails du rôle Restricted Viewer

- Ne peut pas télécharger les fichiers des Artifacts ni accéder à leur contenu.

- Ne peut pas utiliser les Artifacts avec

wandb.Run.use_artifact()dans le SDK W&B.

Compatibilité du SDK

Version du SDK requisePour utiliser le SDK W&B pour accéder aux artifacts en tant que Restricted Viewer, vous devez utiliser la version 0.19.9 ou ultérieure du SDK W&B. Sinon, certaines commandes du SDK entraîneront des erreurs d’autorisation.

Autorisations entre registres

- Le même artifact lié aux deux registres aura des niveaux d’accès différents

- Dans le registre A, l’utilisateur est Restricted Viewer et ne peut ni télécharger de fichiers ni utiliser l’artifact

- Dans le registre B, l’utilisateur est Viewer et peut télécharger des fichiers et utiliser l’artifact

- En d’autres termes, le niveau d’accès est déterminé par le registre depuis lequel l’artifact est consulté