System Settings 管理 UI を使ってインスタンスレベルの設定を行う方法に加えて、W&B では環境変数を使用してコードからこれらの値を設定することもできます。IAM の高度な設定も参照してください。

| Environment Variable | Description |

|---|

LICENSE | あなたの wandb/local ライセンス |

MYSQL | MySQL 接続文字列 |

BUCKET | データを保存するための S3 / GCS バケット |

BUCKET_QUEUE | オブジェクト作成イベント用の SQS / Google PubSub キュー |

NOTIFICATIONS_QUEUE | run イベントを公開する SQS キュー |

AWS_REGION | バケットが存在する AWS リージョン |

HOST | インスタンスの FQDN。例: https://my.domain.net |

OIDC_ISSUER | Open ID Connect アイデンティティプロバイダへの URL。例: https://cognito-idp.us-east-1.amazonaws.com/us-east-1_uiIFNdacd |

OIDC_CLIENT_ID | アイデンティティプロバイダ内のアプリケーションの Client ID |

OIDC_AUTH_METHOD | Implicit(デフォルト)または pkce。詳細は以下を参照 |

SLACK_CLIENT_ID | アラートに使用する Slack アプリケーションの client ID |

SLACK_SECRET | アラートに使用する Slack アプリケーションの secret |

LOCAL_RESTORE | インスタンスにアクセスできない場合、一時的に true に設定できます。一時的なクレデンシャルについてはコンテナのログを確認してください。 |

REDIS | 外部の REDIS インスタンスを W&B で利用するよう設定するために使用できます。 |

LOGGING_ENABLED | true に設定すると、アクセスログが stdout にストリームされます。この変数を設定しなくても、サイドカーコンテナをマウントして /var/log/gorilla.log を tail できます。 |

GORILLA_ALLOW_USER_TEAM_CREATION | true に設定すると、非管理者ユーザーによる新しいチームの作成を許可します。デフォルトは false です。 |

GORILLA_CUSTOMER_SECRET_STORE_SOURCE | W&B Weave で使用されるチームシークレットを保存するシークレットマネージャーを設定します。次のシークレットマネージャーがサポートされています: - Internal secret manager(デフォルト):

k8s-secretmanager://wandb-secret - AWS Secret Manager:

aws-secretmanager - Google Cloud Secret Manager:

gcp-secretmanager - Azure:

az-secretmanger

|

GORILLA_DATA_RETENTION_PERIOD | run から削除されたデータを保持する期間(時間単位)。削除された run データは復元できません。入力値の末尾に h を付けてください(例: "24h")。 |

GORILLA_DISABLE_PERSONAL_ENTITY | true に設定すると、personal entities を無効にします。新しい personal entities 内での新規 personal プロジェクトの作成を防ぎ、既存の personal プロジェクトへの書き込みも禁止します。 |

ENABLE_REGISTRY_UI | true に設定すると、新しい W&B Registry UI を有効にします。 |

GORILLA_ARTIFACT_GC_ENABLED | true に設定すると、削除されたアーティファクトのガベージコレクションを有効にします。セルフマネージドデプロイメントでは必須です。詳細は Delete an artifact を参照してください。 |

WANDB_ARTIFACT_DIR | すべてのダウンロード済みアーティファクトを保存する場所。未設定の場合、学習スクリプトからの相対パスで artifacts ディレクトリがデフォルトになります。このディレクトリが存在し、実行中のユーザーに書き込み権限があることを確認してください。これは生成されるメタデータファイルの保存場所は制御しません。メタデータファイルの場所は WANDB_DIR 環境変数で設定できます。 |

WANDB_DATA_DIR | ステージング用アーティファクトをアップロードする場所。デフォルトの場所は、platformdirs Python パッケージの user_data_dir の値を使用するため、プラットフォームによって異なります。このディレクトリが存在し、実行中のユーザーに書き込み権限があることを確認してください。 |

WANDB_DIR | 生成されたすべてのファイルを保存する場所。未設定の場合、学習スクリプトからの相対パスで wandb ディレクトリがデフォルトになります。このディレクトリが存在し、実行中のユーザーに書き込み権限があることを確認してください。これはダウンロードされたアーティファクトの保存場所は制御しません。アーティファクトの保存場所は WANDB_ARTIFACT_DIR 環境変数で設定できます。 |

WANDB_IDENTITY_TOKEN_FILE | identity federation 用に、Java Web Token (JWT) が保存されているローカルディレクトリへの絶対パス。 |

GORILLA_DATA_RETENTION_PERIOD 環境変数の使用には注意してください。この環境変数を設定した時点で、データは即座に削除されます。このフラグを有効にする前に、データベースとストレージバケットの両方をバックアップしておくことも推奨します。

- メモリ最小 4GB、推奨 8GB

- Redis バージョン 6.x

- 通信中の暗号化 (in transit encryption)

- 認証を有効化

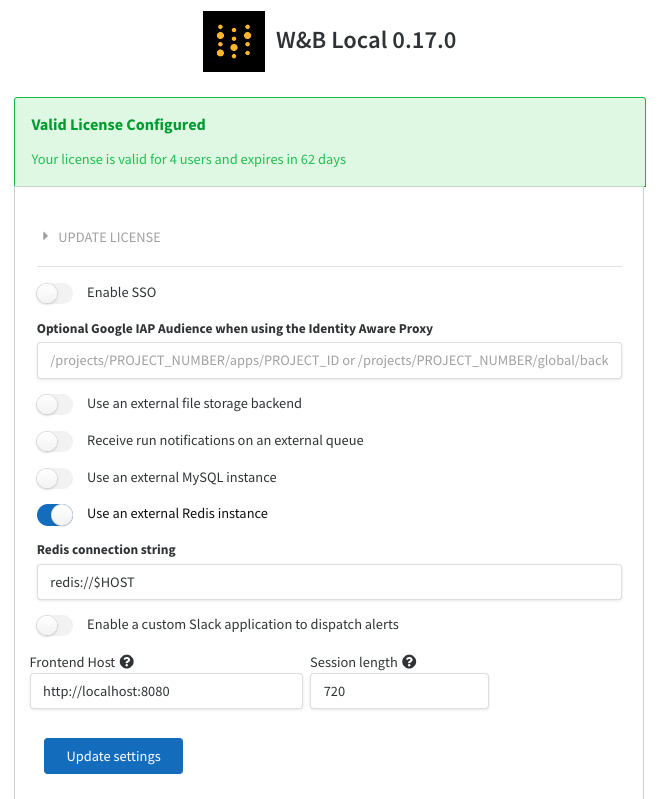

Redis インスタンスを W&B で使用するには、http(s)://YOUR-W&B-SERVER-HOST/system-admin の W&B 設定ページに移動します。“Use an external Redis instance” オプションを有効にし、次の形式で Redis 接続文字列を入力します。

コンテナ上または Kubernetes デプロイメント内で、環境変数 REDIS を使用して Redis を構成することもできます。あるいは、REDIS を Kubernetes Secret として設定することも可能です。

このページでは、Redis インスタンスがデフォルトポート 6379 で稼働していることを前提としています。別のポートを使用し、認証を構成し、さらに redis インスタンスで TLS も有効にしたい場合、接続文字列の形式は次のようになります: redis://$USER:$PASSWORD@$HOST:$PORT?tls=true