OpenID Connect (OIDC)

- Form Post를 사용하는 Implicit Flow

- Proof Key for Code Exchange(PKCE)를 사용하는 Authorization Code Flow

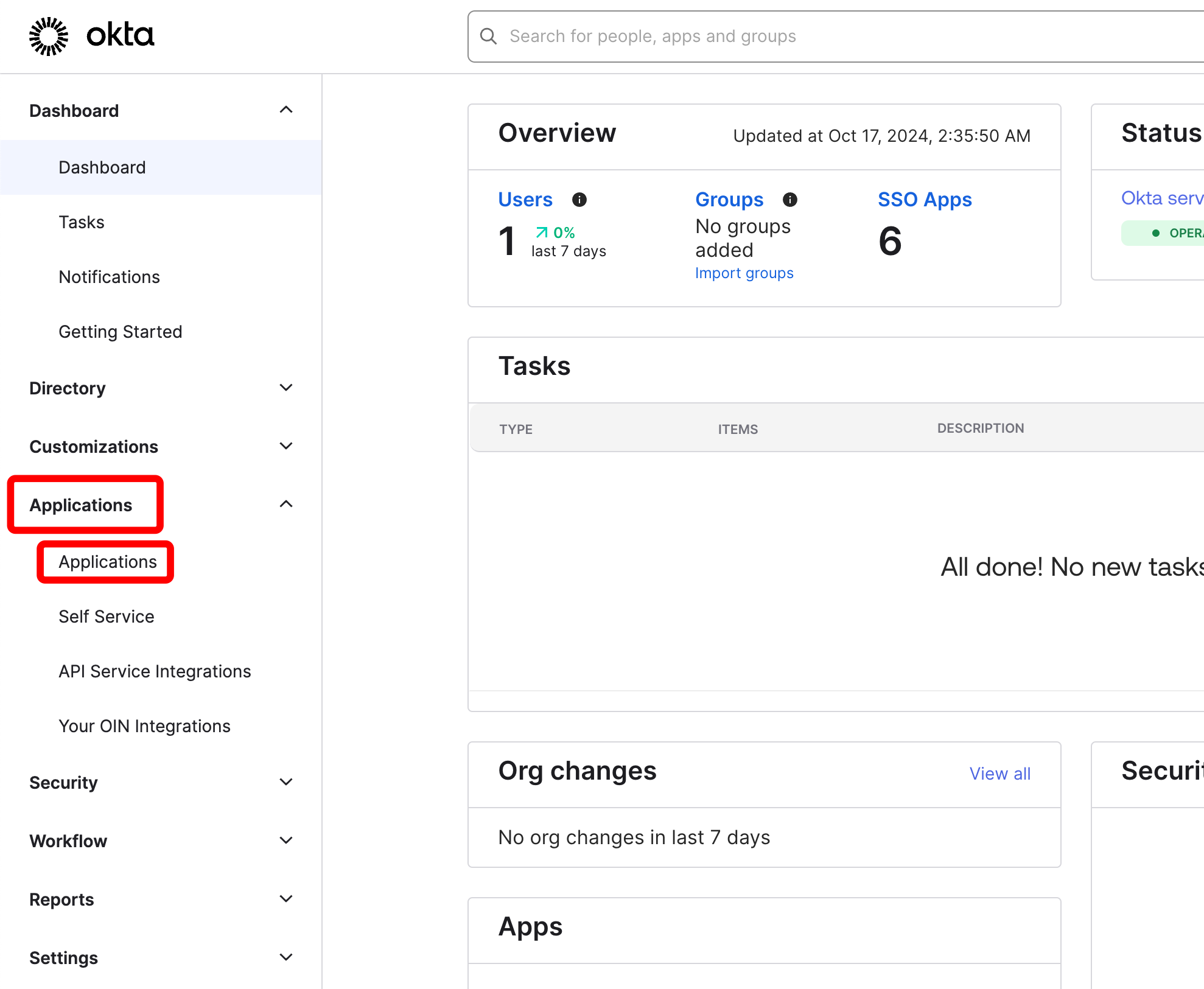

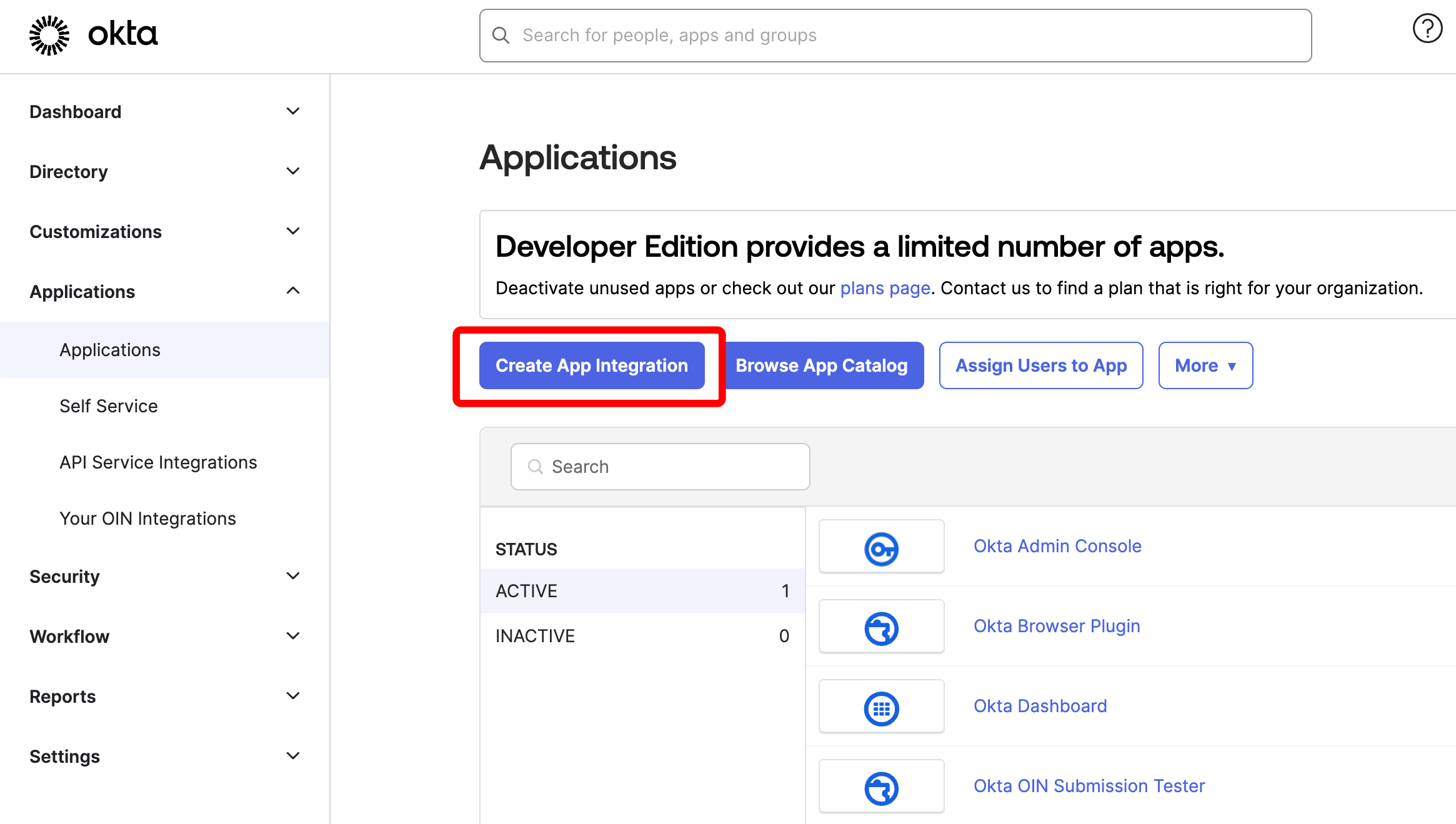

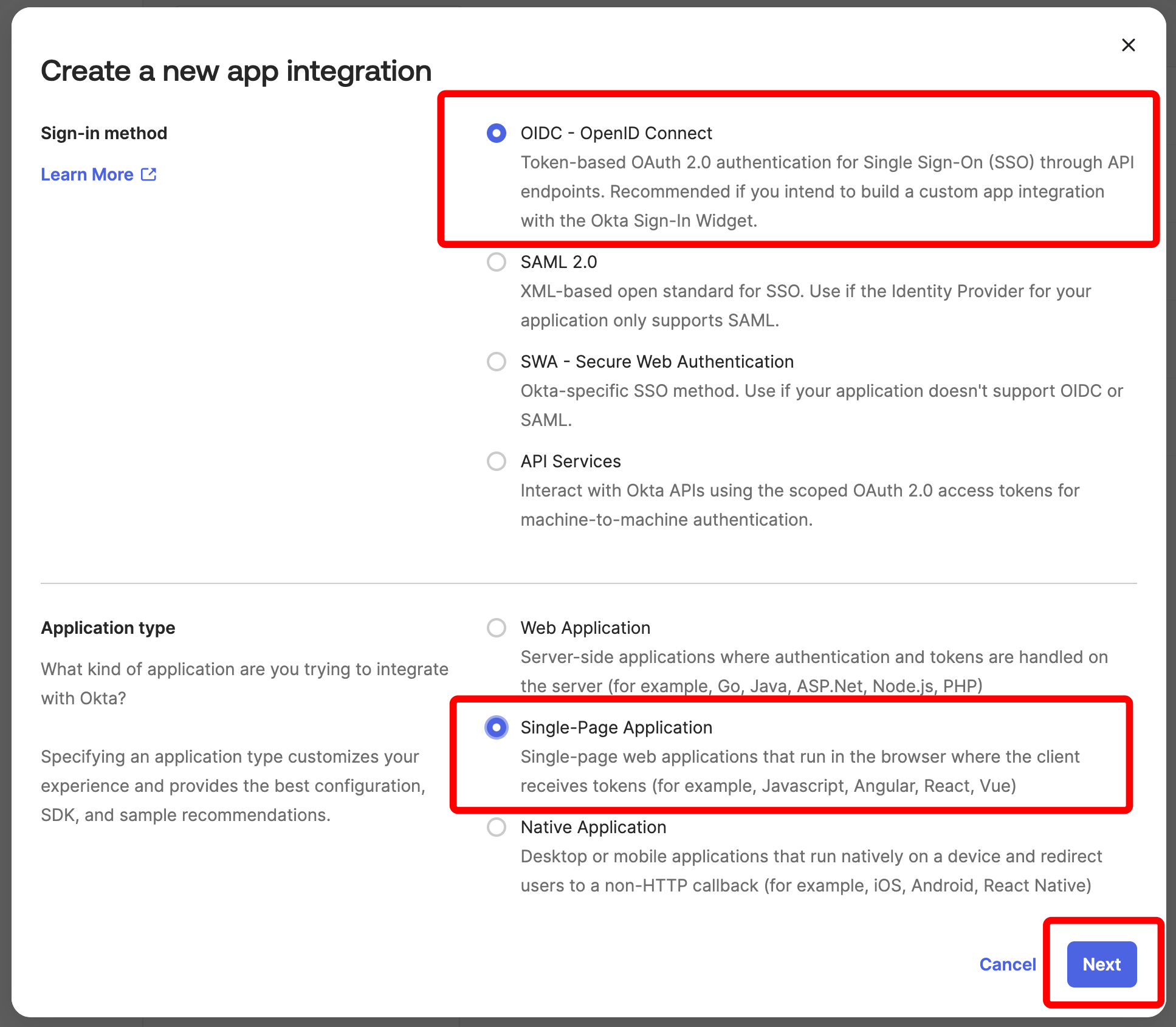

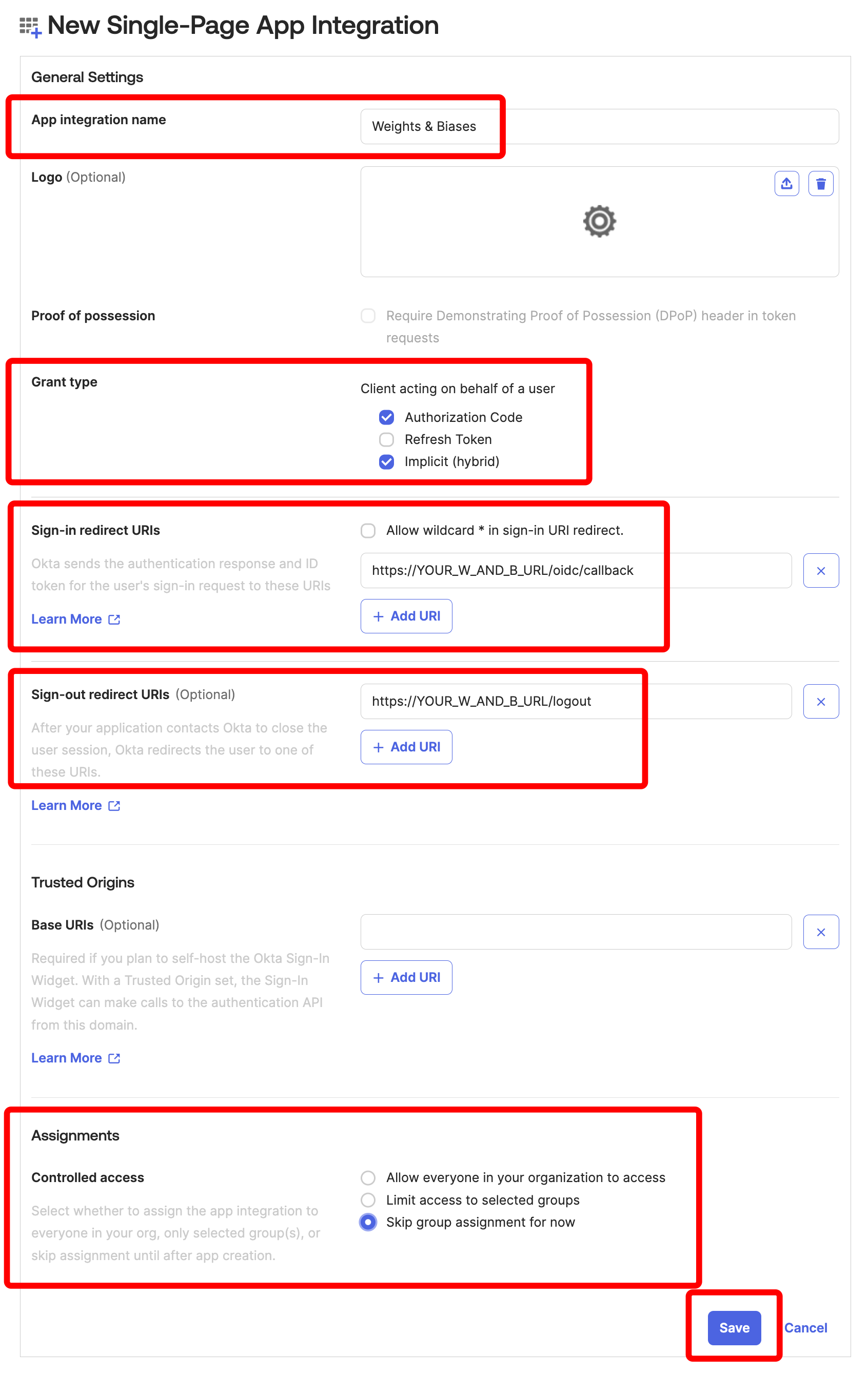

IdP 구성하기

- Cognito

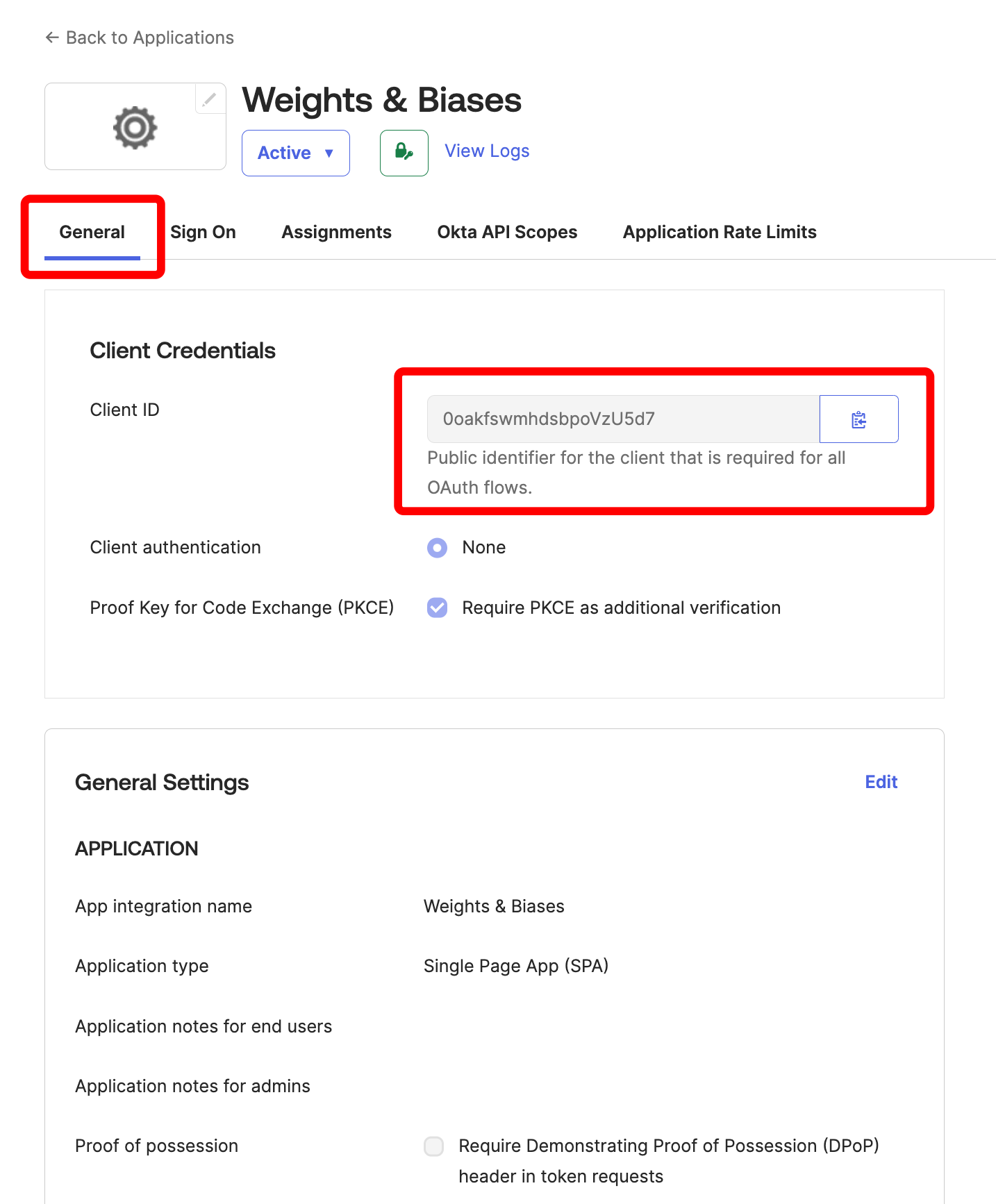

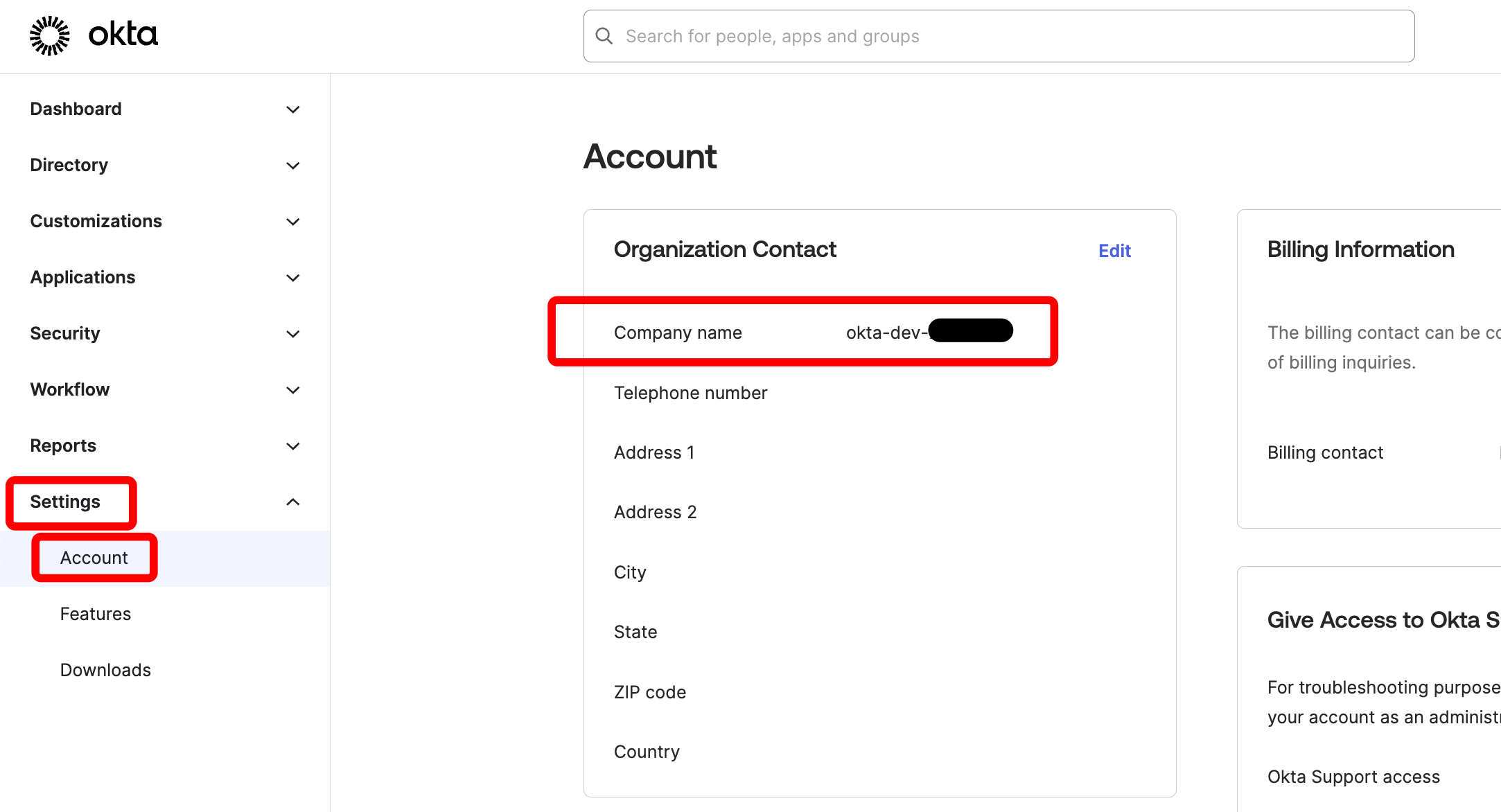

- Okta

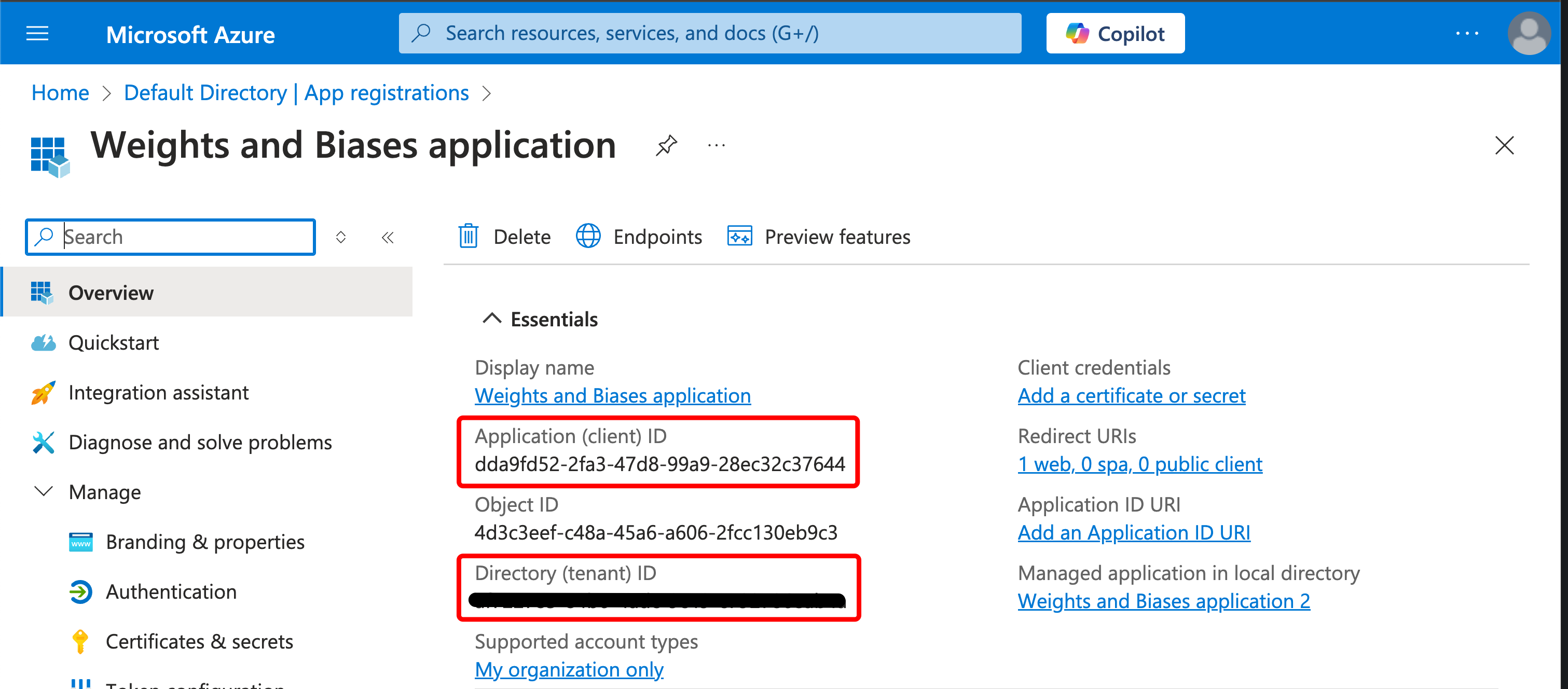

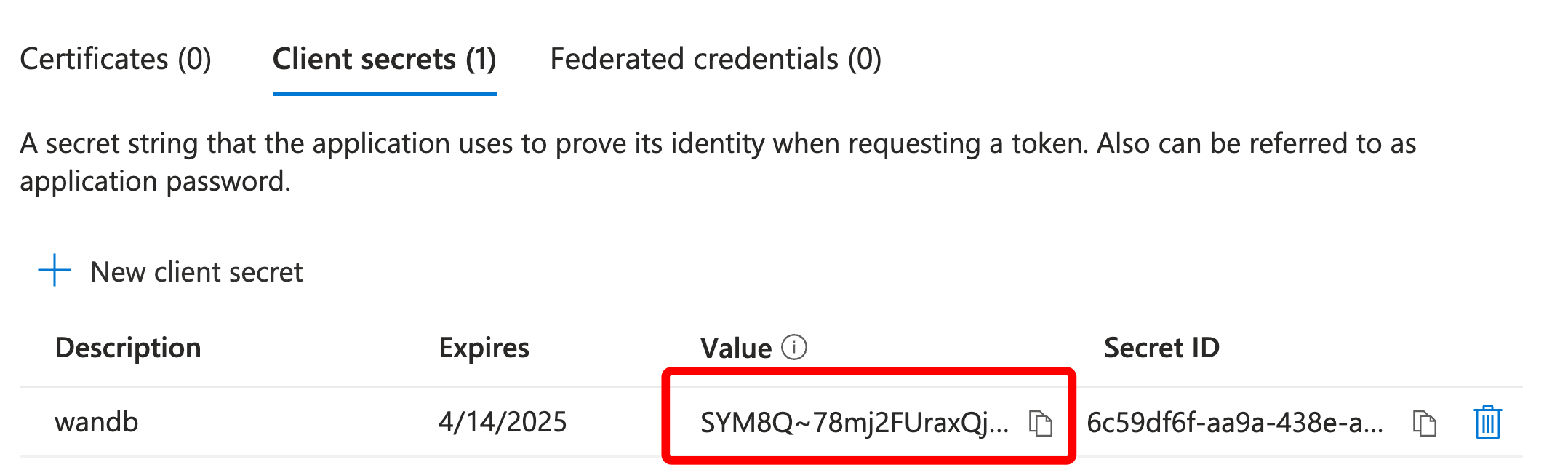

- Entra

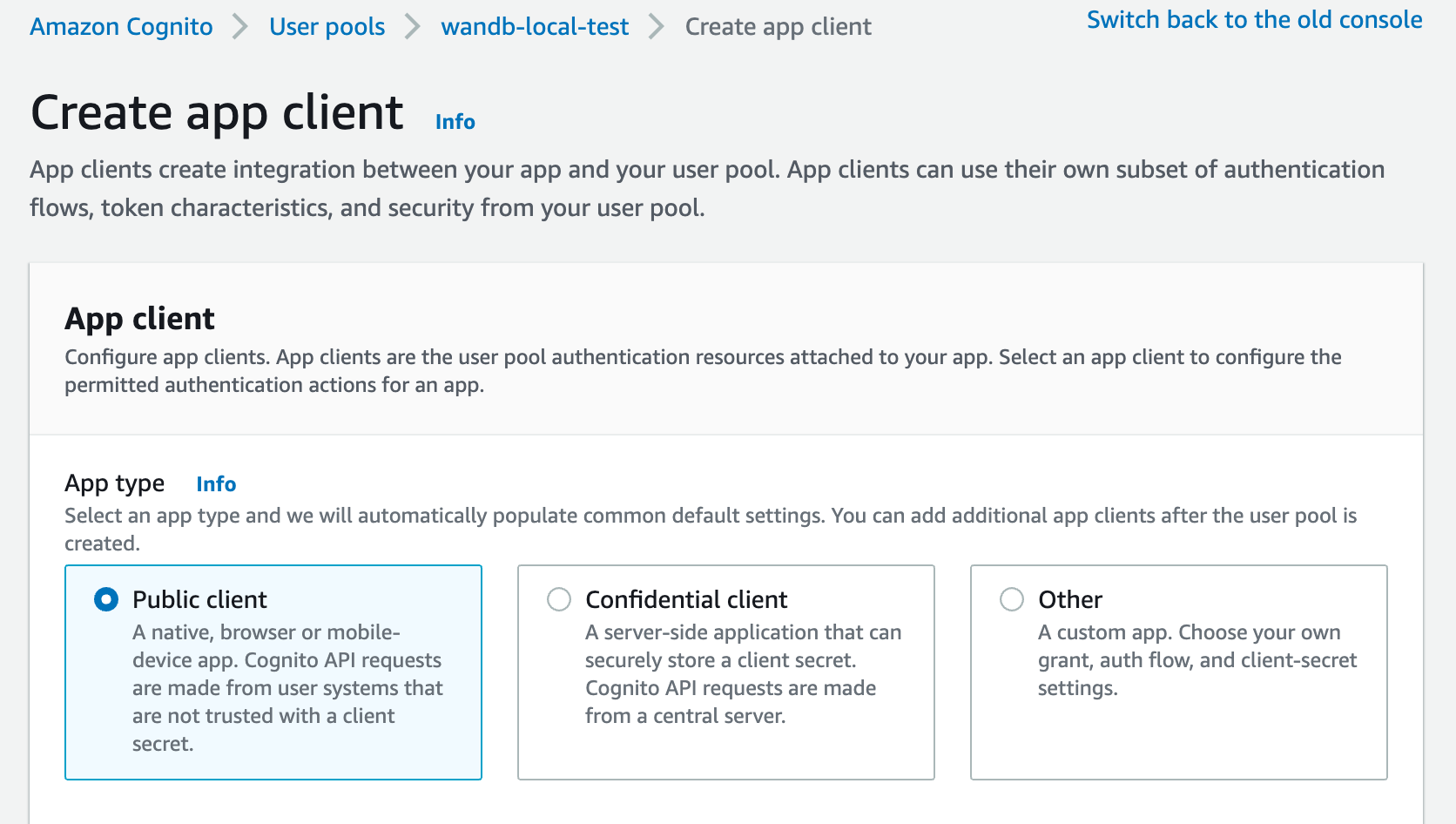

다음 절차에 따라 AWS Cognito를 설정하여 인가를 구성합니다.

-

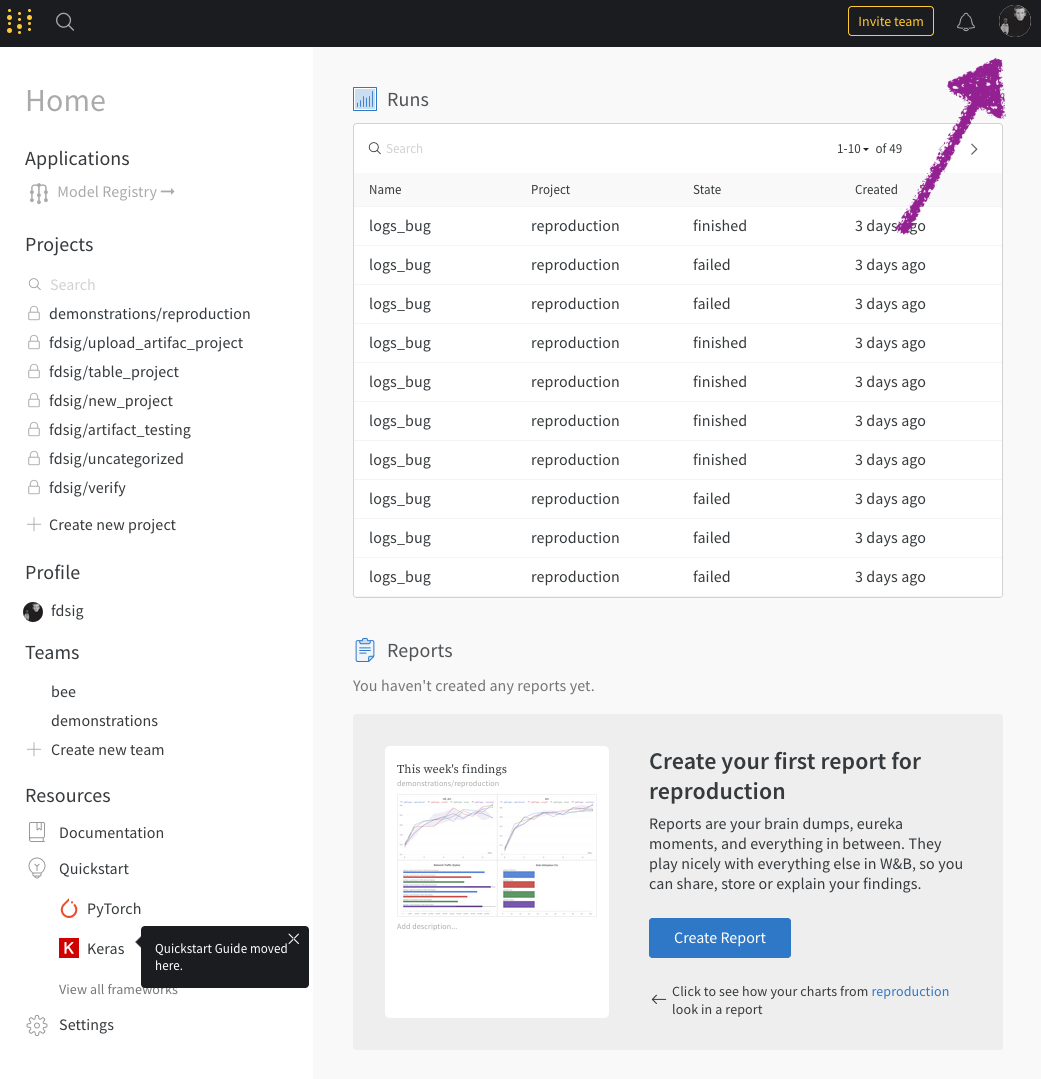

먼저 AWS 계정에 로그인한 다음 AWS Cognito 앱으로 이동합니다.

-

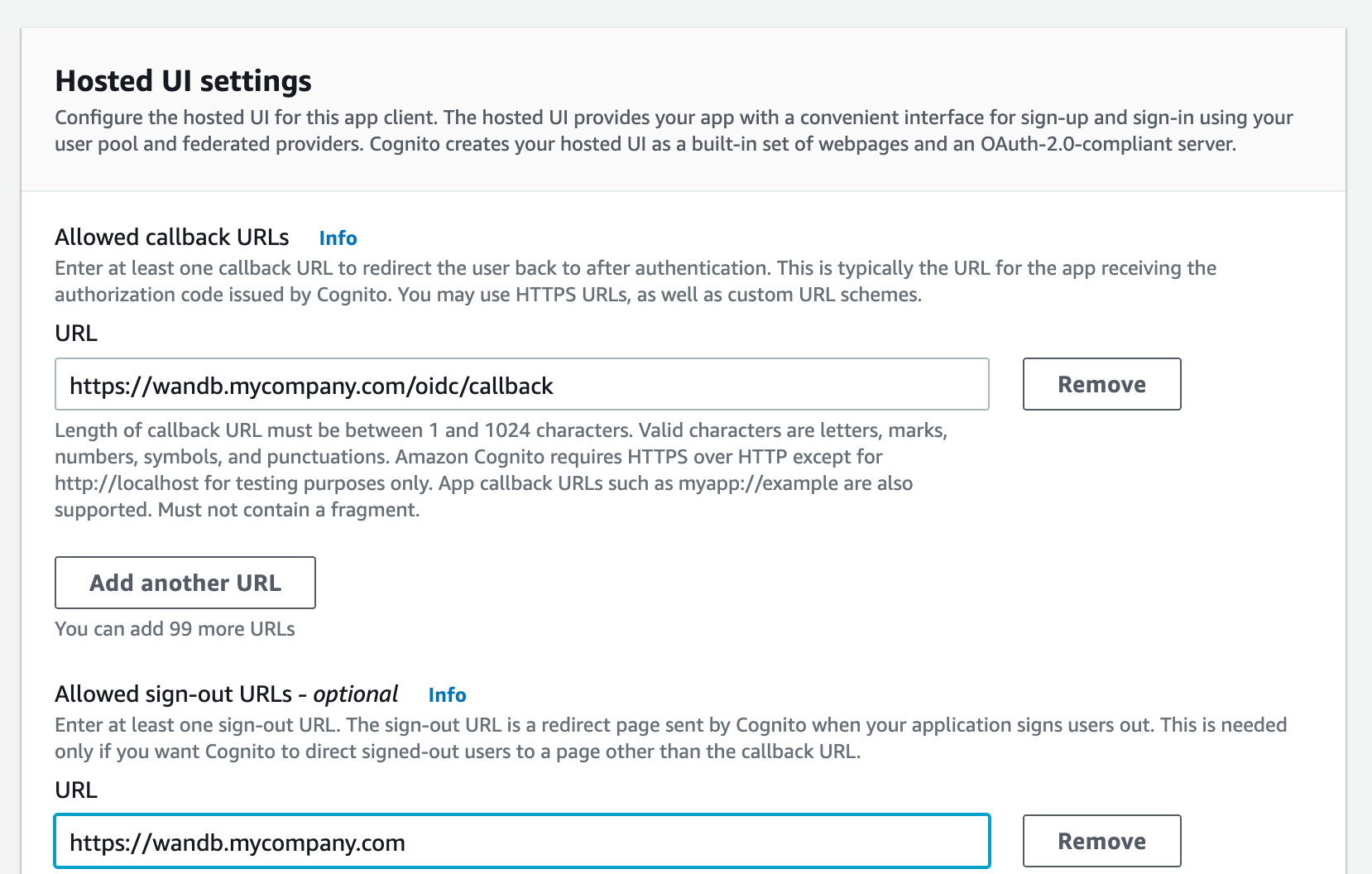

IdP에서 애플리케이션을 설정하려면 허용된 콜백 URL을 지정합니다.

- 콜백 URL로

http(s)://YOUR-W&B-HOST/oidc/callback을 추가합니다.YOUR-W&B-HOST를 W&B 호스트 경로로 바꾸십시오.

- 콜백 URL로

-

IdP가 유니버설 로그아웃을 지원하는 경우 Logout URL을

http(s)://YOUR-W&B-HOST로 설정합니다.YOUR-W&B-HOST를 W&B 호스트 경로로 바꾸십시오. 예를 들어 애플리케이션이https://wandb.mycompany.com에서 실행 중이라면YOUR-W&B-HOST를wandb.mycompany.com으로 바꾸면 됩니다. 아래 이미지는 AWS Cognito에서 허용된 콜백 및 로그아웃 URL을 설정하는 방법을 보여줍니다.wandb/local은 기본적으로

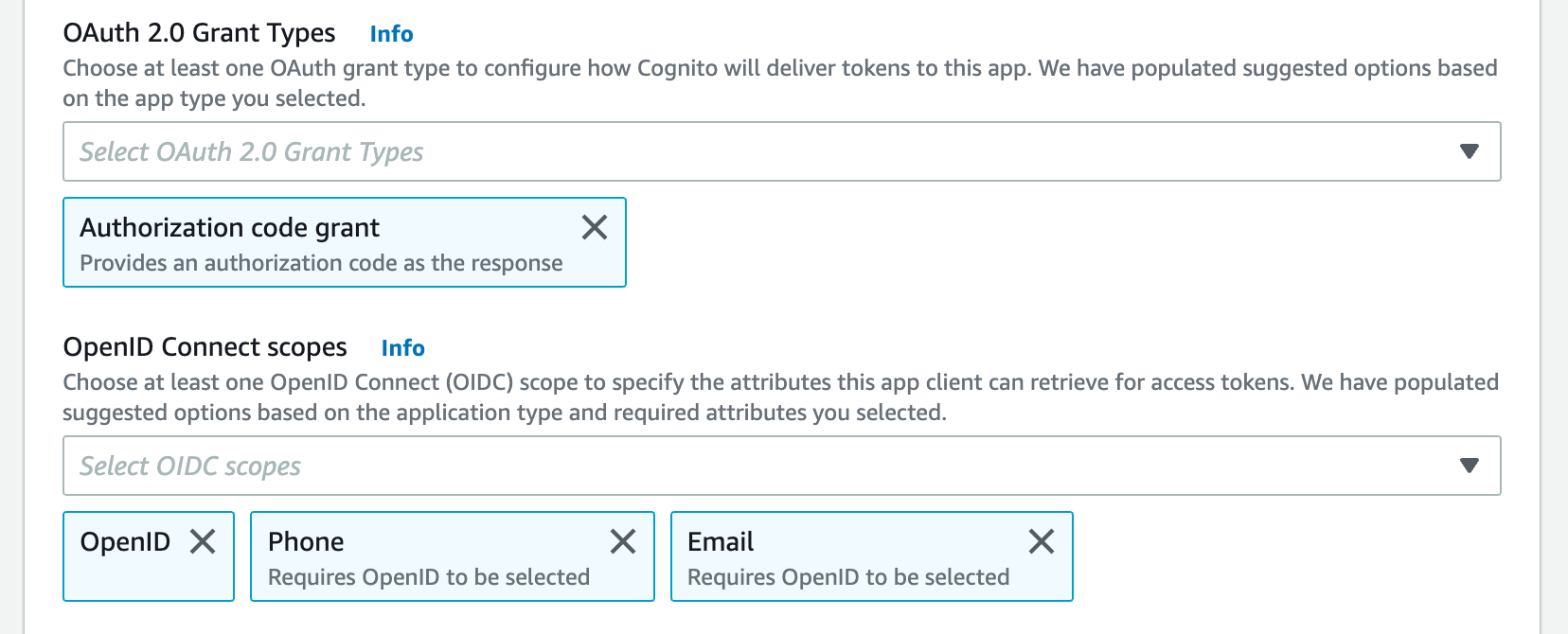

implicitgrant with theform_postresponse type을 사용합니다. 또한 wandb/local이 PKCE Code Exchange 플로우를 사용하는authorization_code그랜트를 수행하도록 설정할 수도 있습니다. - 하나 이상의 OAuth 그랜트 유형을 선택하여 AWS Cognito가 토큰을 앱에 전달하는 방식을 구성합니다.

-

W&B에는 특정 OpenID Connect(OIDC) 스코프가 필요합니다. AWS Cognito App에서 다음 항목을 선택합니다.

- “openid”

- “profile”

- “email”

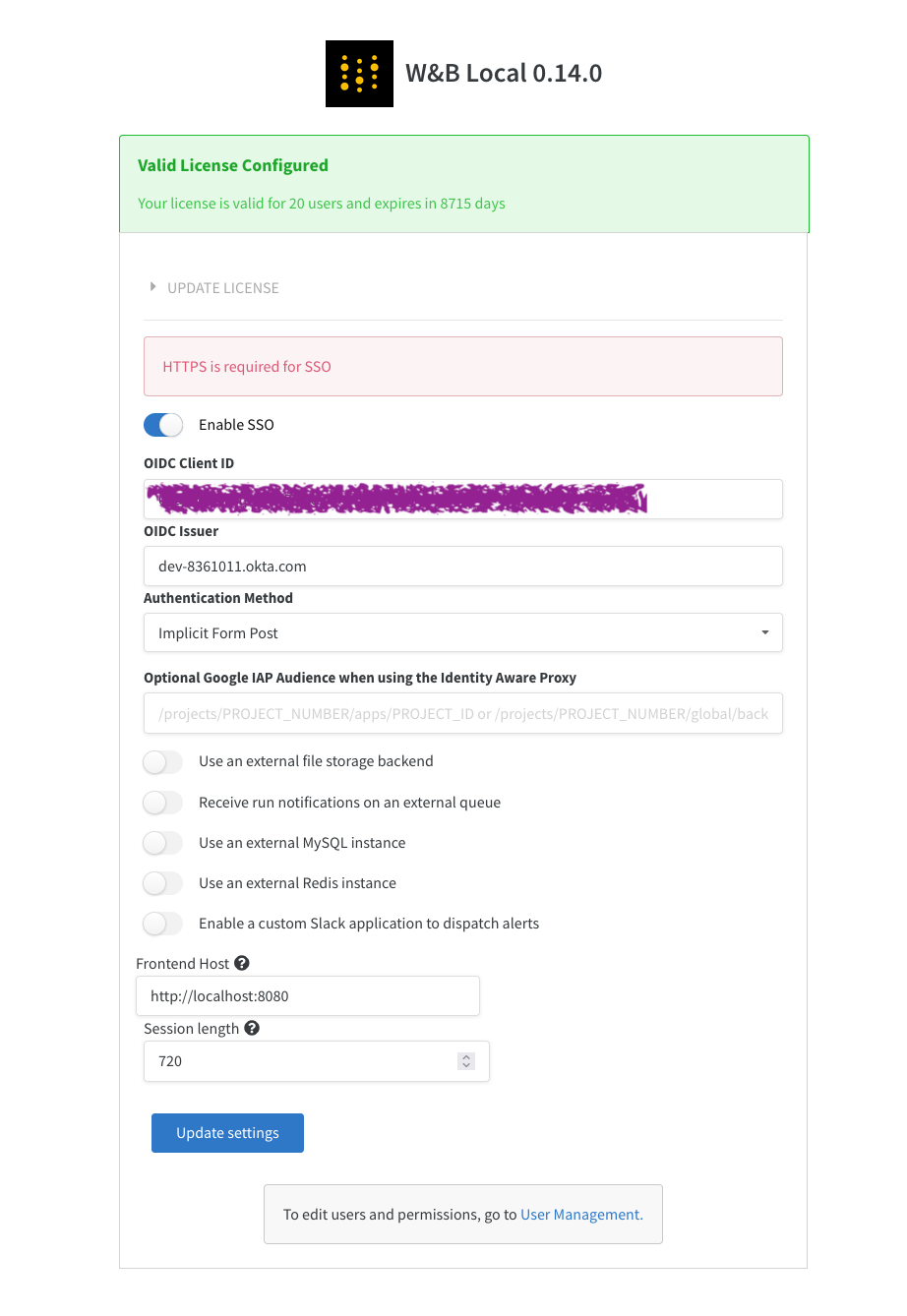

설정 페이지에서 Auth Method를 선택하거나 OIDC_AUTH_METHOD 환경 변수를 설정하여 어떤 그랜트를 사용할지 wandb/local에 알려줍니다. Auth Method는 반드시

pkce로 설정해야 합니다. -

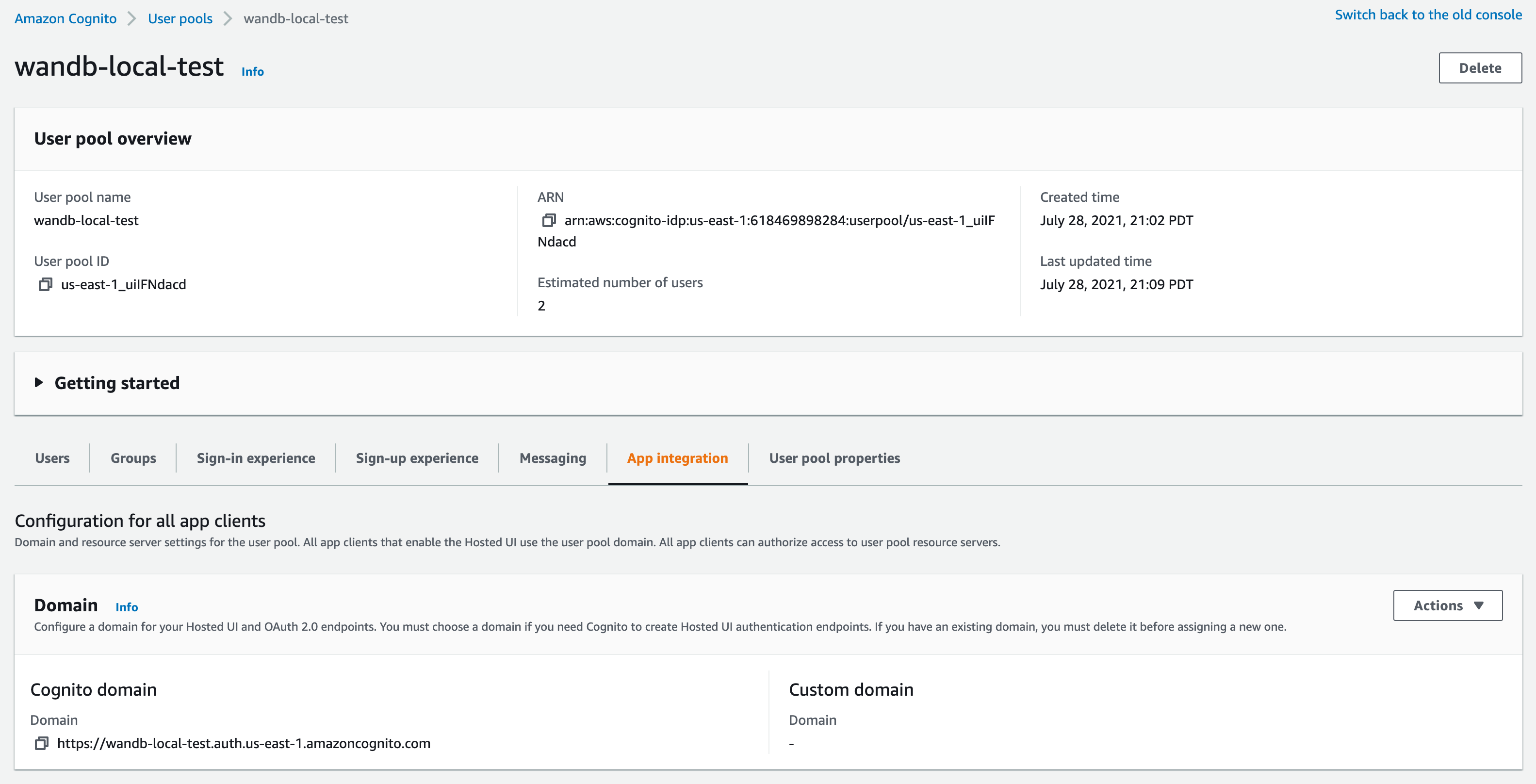

Client ID와 OIDC issuer URL이 필요합니다. OpenID 디스커버리 문서는

$OIDC_ISSUER/.well-known/openid-configuration에서 확인할 수 있어야 합니다. 예를 들어 User Pools 섹션의 App Integration 탭에서 Cognito IdP URL에 User Pool ID를 붙여 issuer URL을 생성할 수 있습니다.IdP URL로 “Cognito domain”을 사용하지 마십시오. Cognito는

https://cognito-idp.$REGION.amazonaws.com/$USER_POOL_ID에서 디스커버리 문서를 제공합니다.

W&B에서 SSO 설정하기

- OIDC Client ID

- OIDC Auth method (

implicit또는pkce) - OIDC Issuer URL

- OIDC Client Secret (선택 사항; IdP 설정 방식에 따라 필요 여부가 결정됨)

GORILLA_OIDC_SECRET를 설정하여 지정합니다.

- W&B App에서 System Console > Settings > Advanced > User Spec로 이동한 후 아래와 같이

extraENV섹션에GORILLA_OIDC_SECRET를 추가합니다. - Helm에서는 아래와 같이

values.global.extraEnv를 설정합니다.

SSO를 설정한 뒤 인스턴스에 로그인할 수 없는 경우,

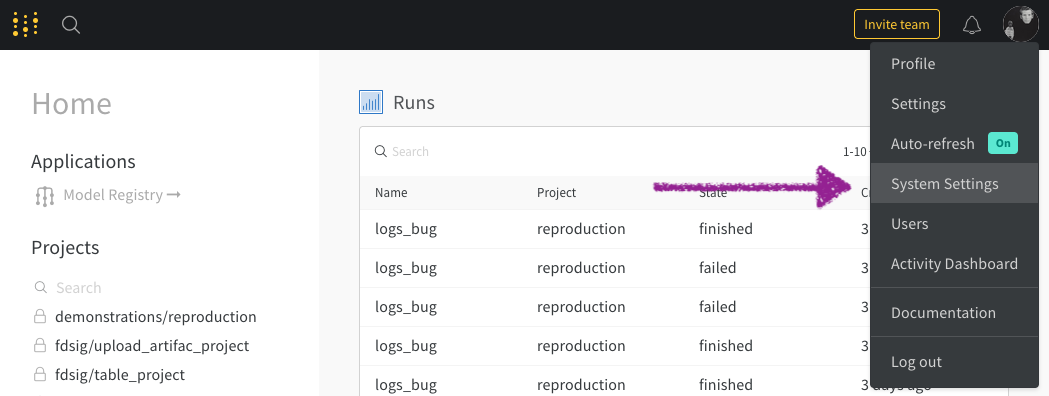

LOCAL_RESTORE=true 환경 변수를 설정한 상태로 인스턴스를 다시 시작할 수 있습니다. 이렇게 하면 컨테이너 로그에 임시 비밀번호가 출력되고 SSO가 비활성화됩니다. SSO 관련 문제를 해결한 후에는 SSO를 다시 활성화하기 위해 반드시 해당 환경 변수를 제거해야 합니다.- System Console

- System settings

System Console은 이전 System Settings 페이지의 후속 버전입니다. W&B Kubernetes Operator 기반 배포에서 사용 가능합니다.

- Access the W&B Management Console를 참조합니다.

-

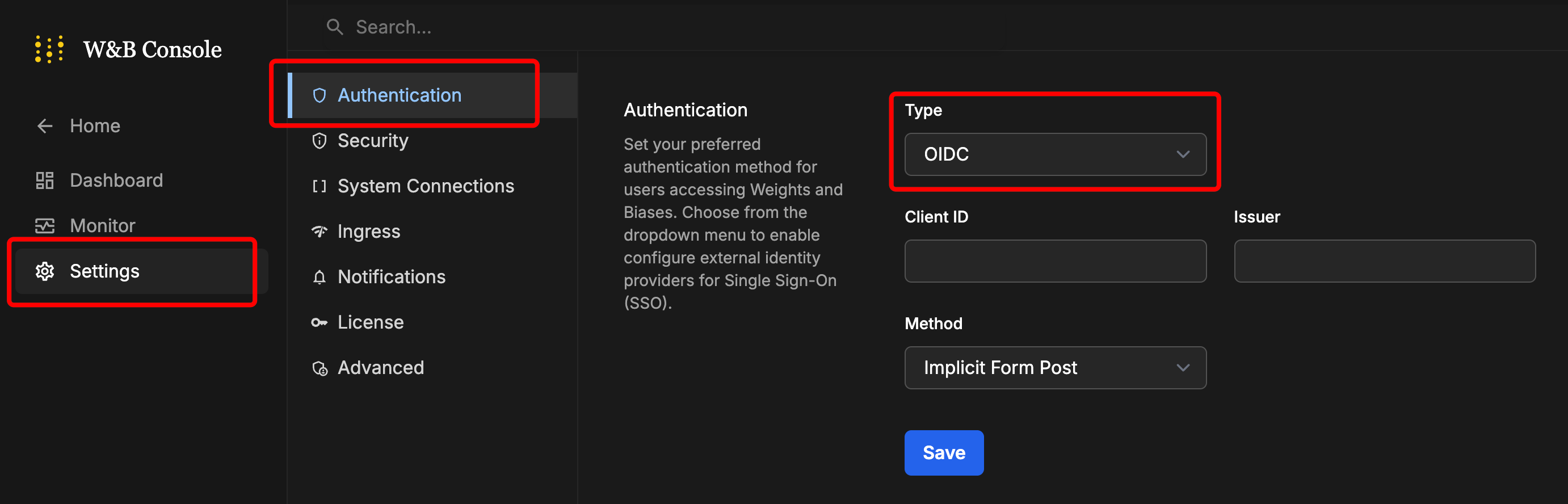

Settings로 이동한 뒤 Authentication을 선택합니다. Type 드롭다운에서 OIDC를 선택합니다.

- 필요한 값을 입력합니다.

- Save를 클릭합니다.

- 로그아웃한 뒤, 이번에는 IdP 로그인 화면을 사용하여 다시 로그인합니다.

Customer Namespace 찾기

W&B Dedicated Cloud 또는 Self-Managed 환경에서 CoreWeave 스토리지와 함께 팀 단위 BYOB를 설정하기 전에, 먼저 조직의 Customer Namespace를 확인해야 합니다. 이는 Authentication 탭의 하단에서 확인하고 복사할 수 있습니다.Customer Namespace로 CoreWeave 스토리지를 구성하는 자세한 방법은 CoreWeave requirements for Dedicated Cloud / Self-Managed를 참조하세요.SSO를 설정한 뒤 인스턴스에 로그인할 수 없는 경우,

LOCAL_RESTORE=true 환경 변수를 설정한 상태로 인스턴스를 다시 시작할 수 있습니다. 이렇게 하면 컨테이너 로그에 임시 비밀번호가 출력되고 SSO가 비활성화됩니다. SSO 관련 문제를 해결한 후에는 SSO를 다시 활성화하기 위해 반드시 해당 환경 변수를 제거해야 합니다.