OpenID Connect (OIDC)

- Flux implicite avec Form Post

- Flux de code d’autorisation avec Proof Key for Code Exchange (PKCE)

Configurez votre IdP

- Cognito

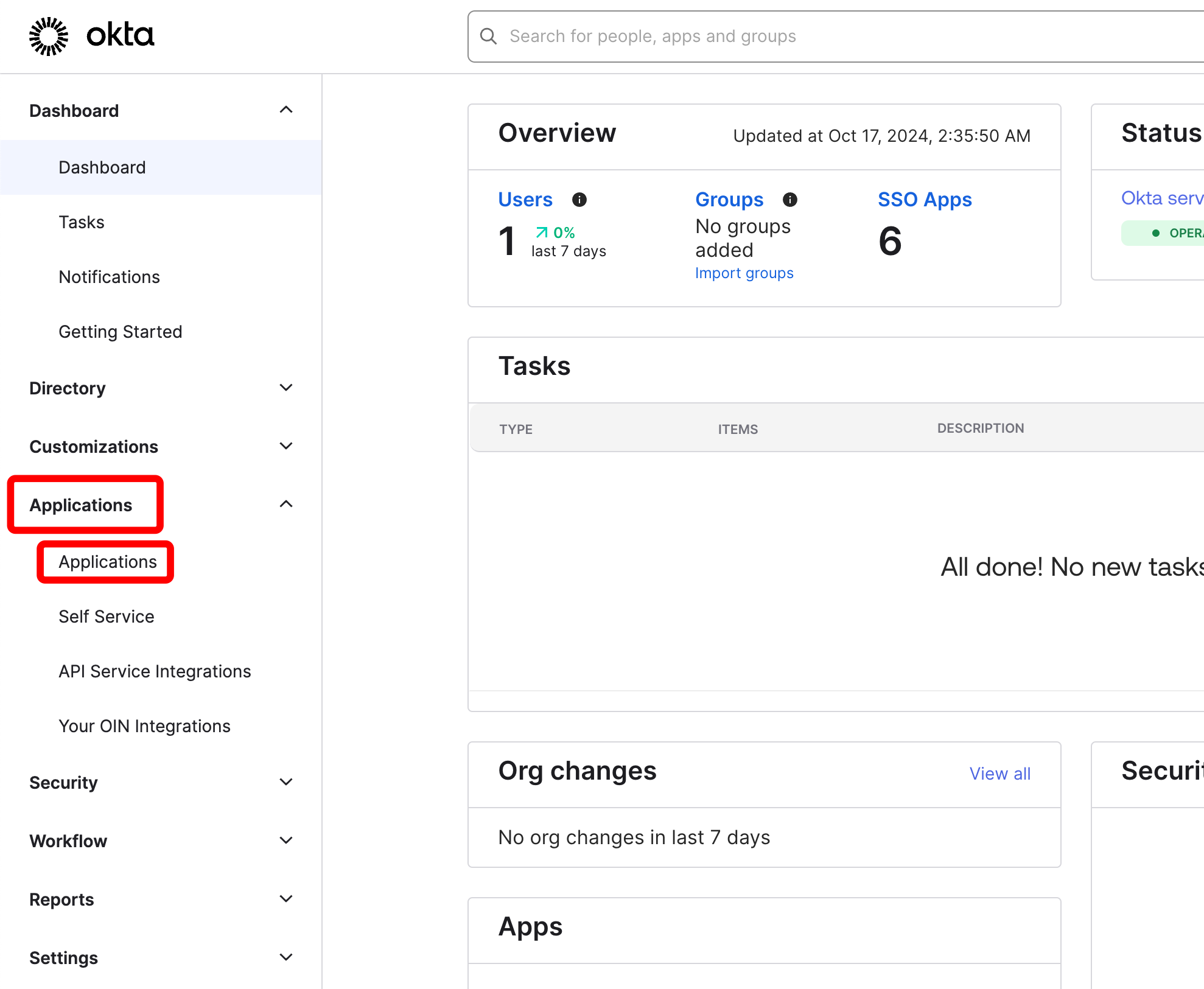

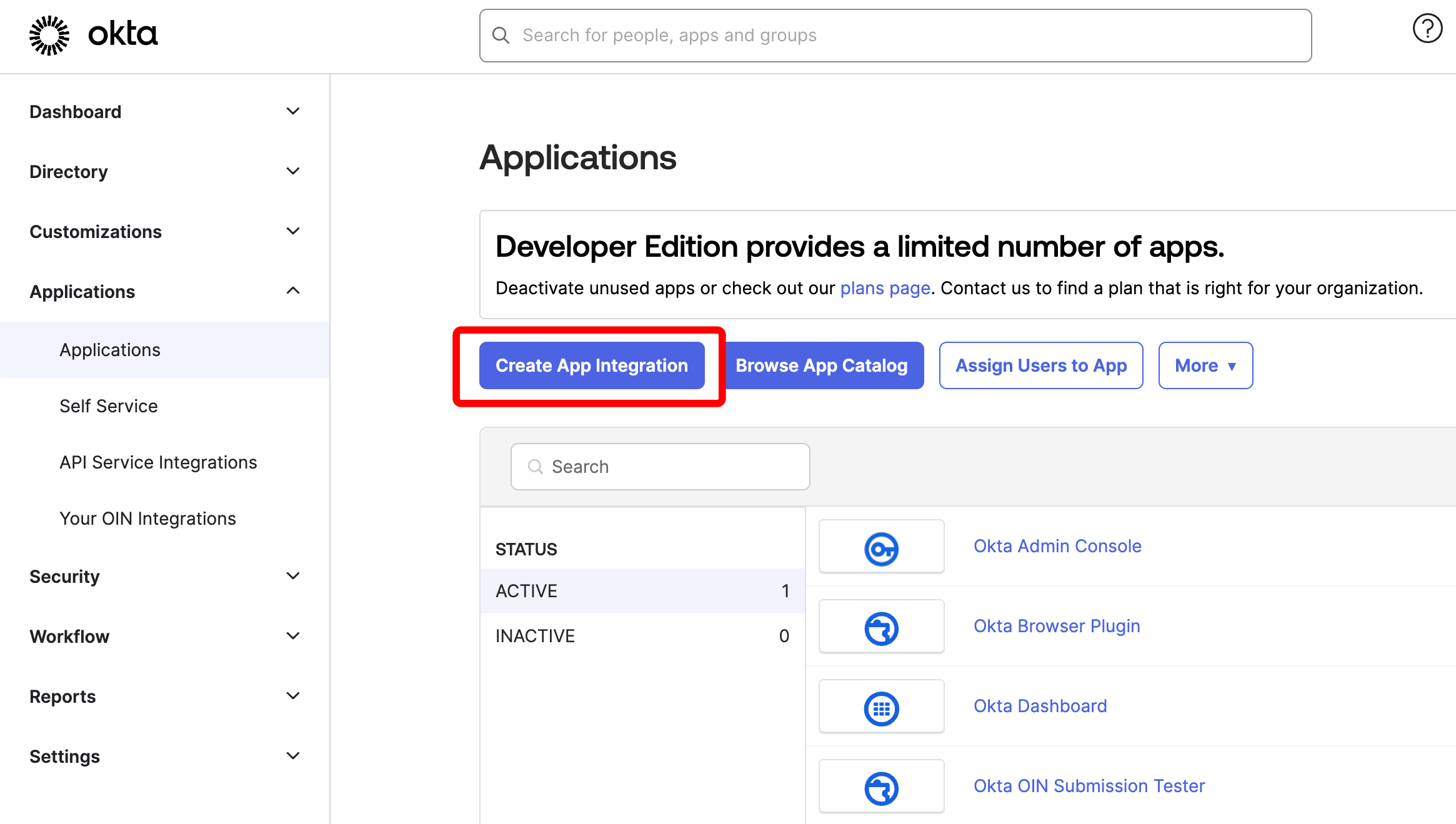

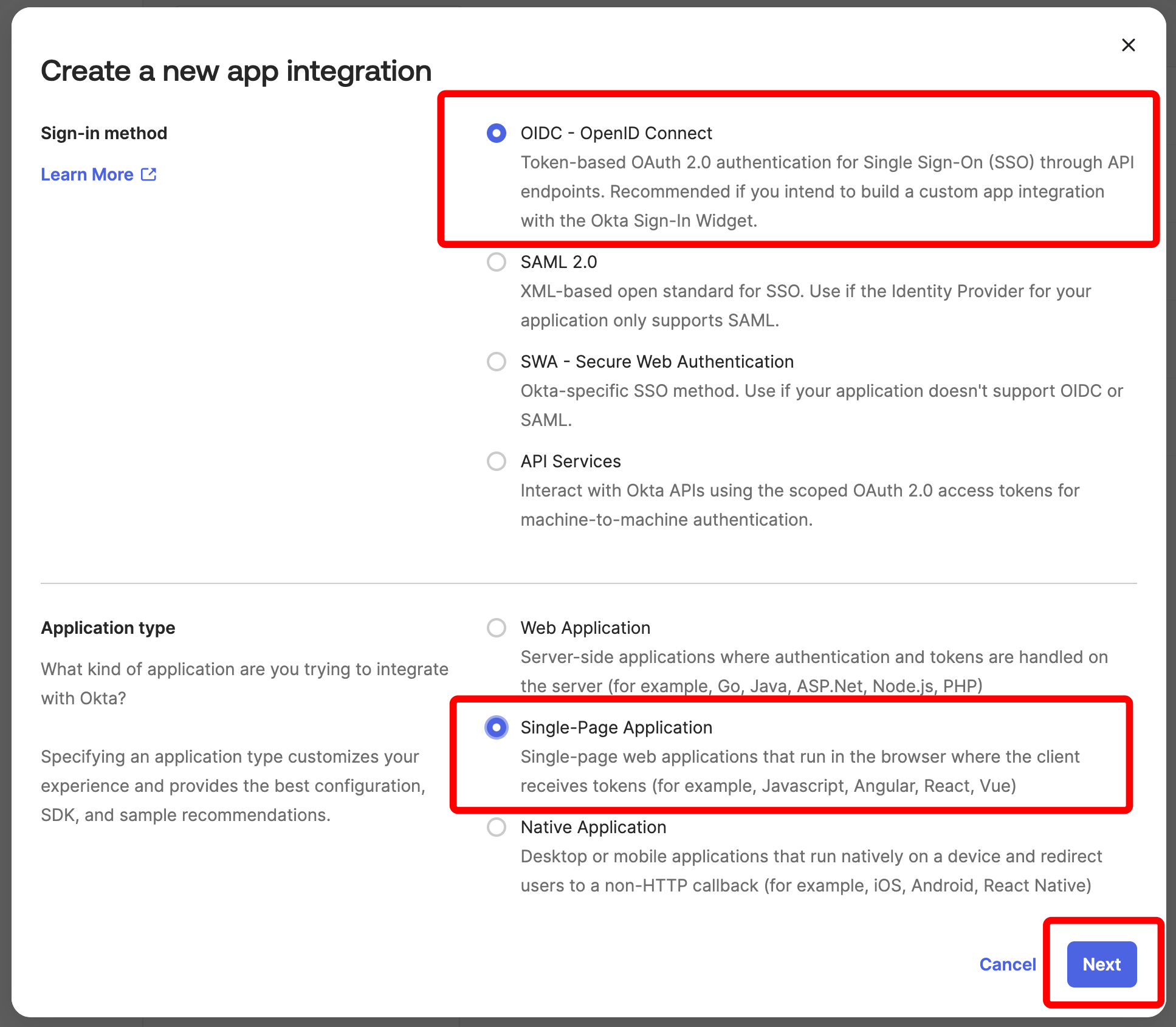

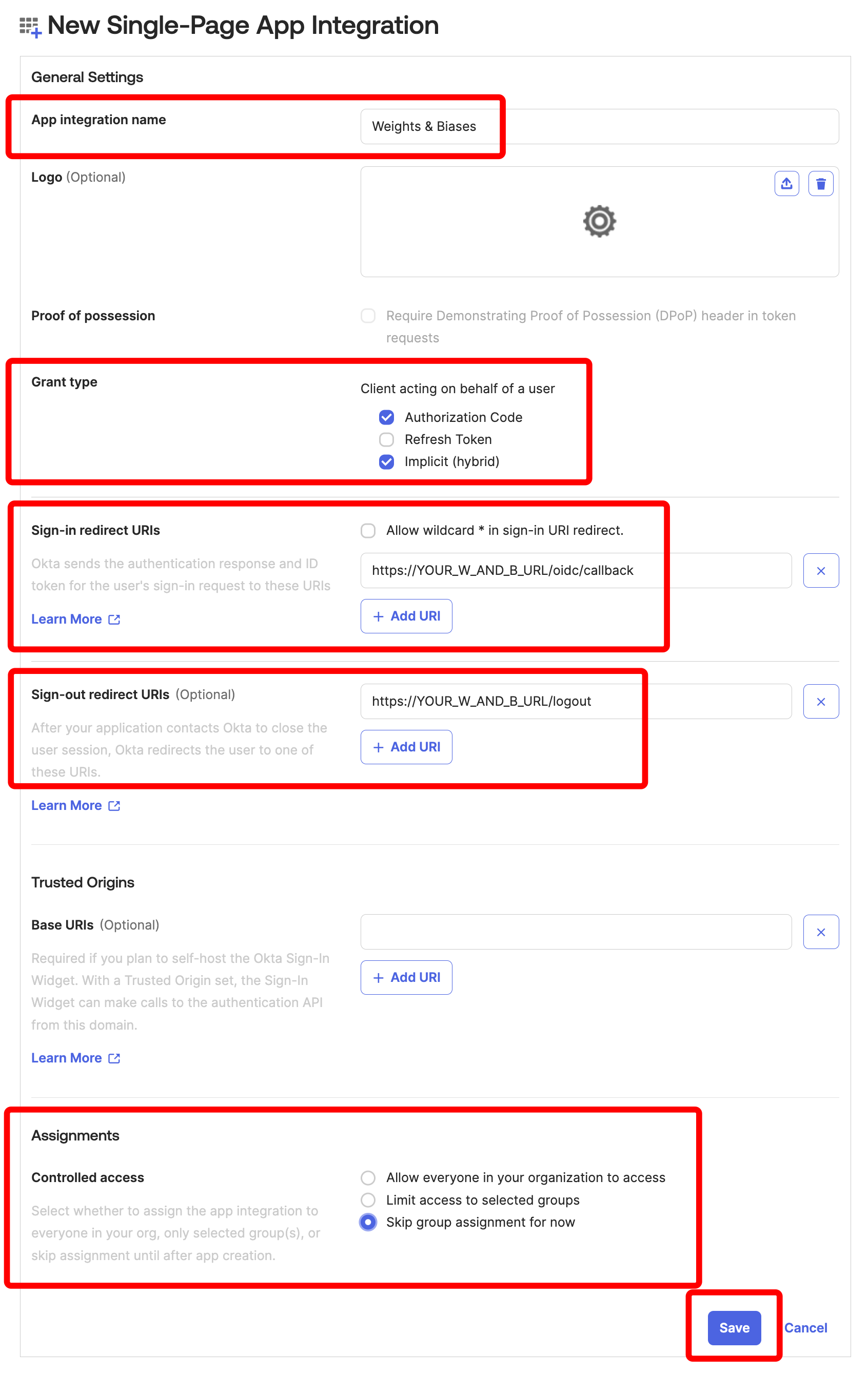

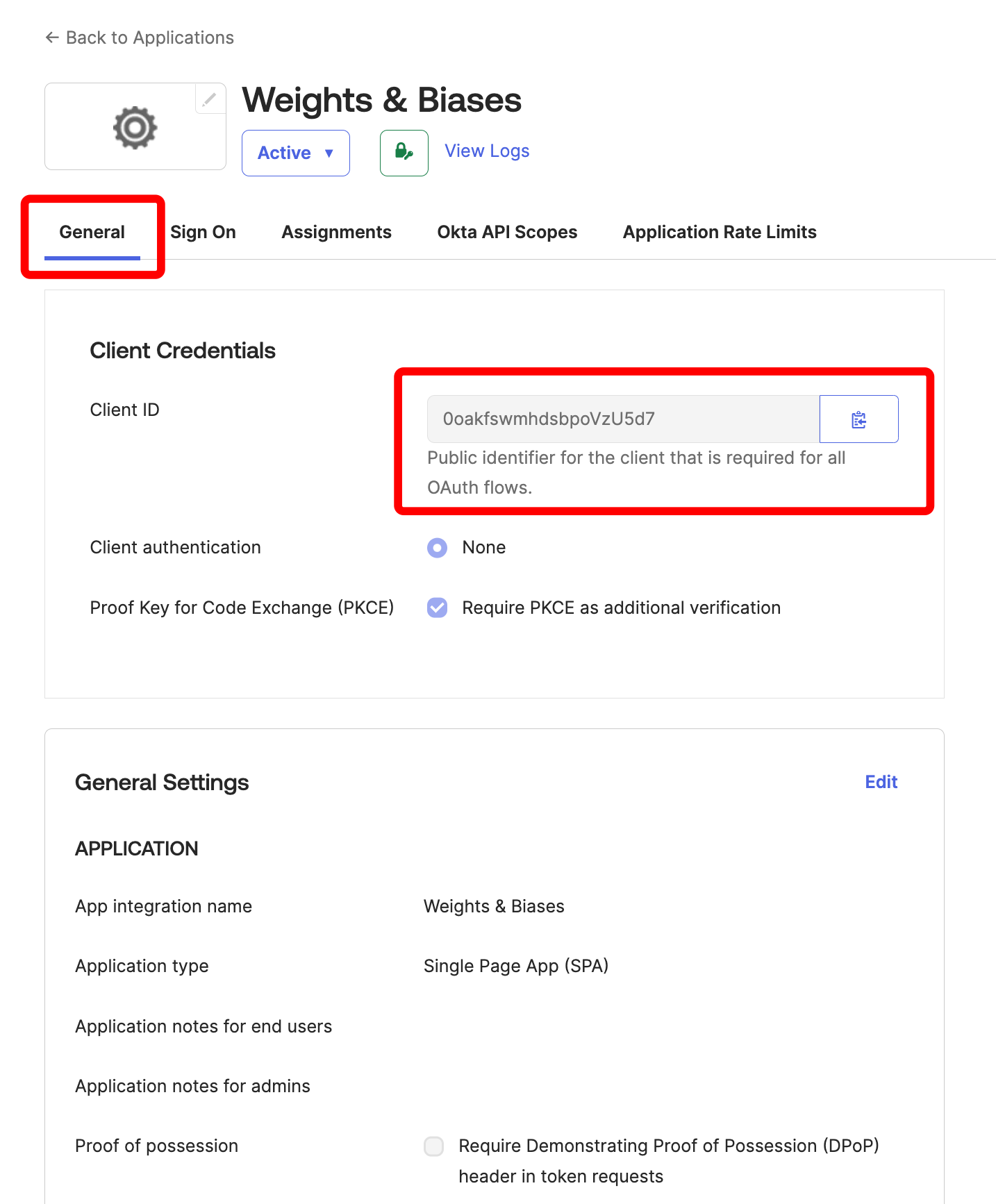

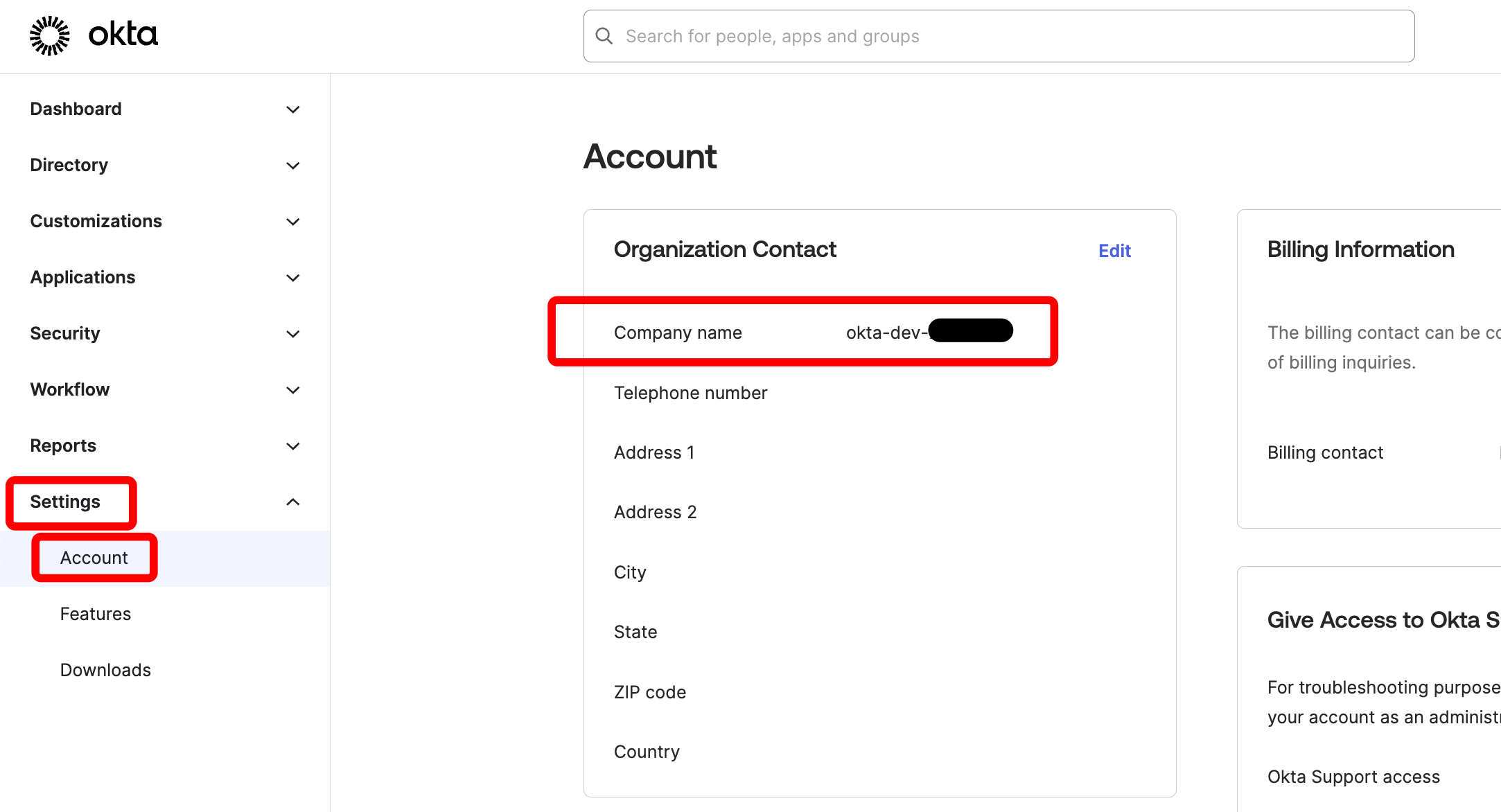

- Okta

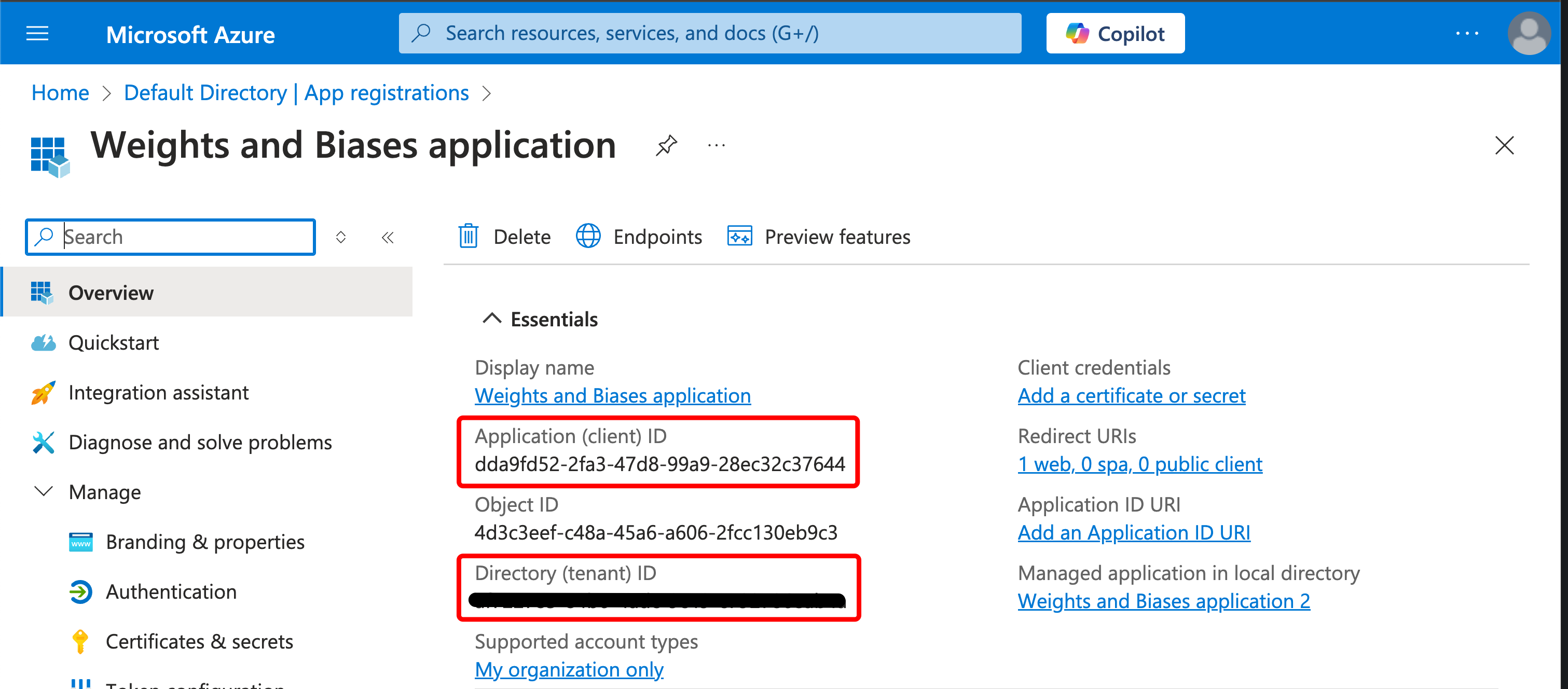

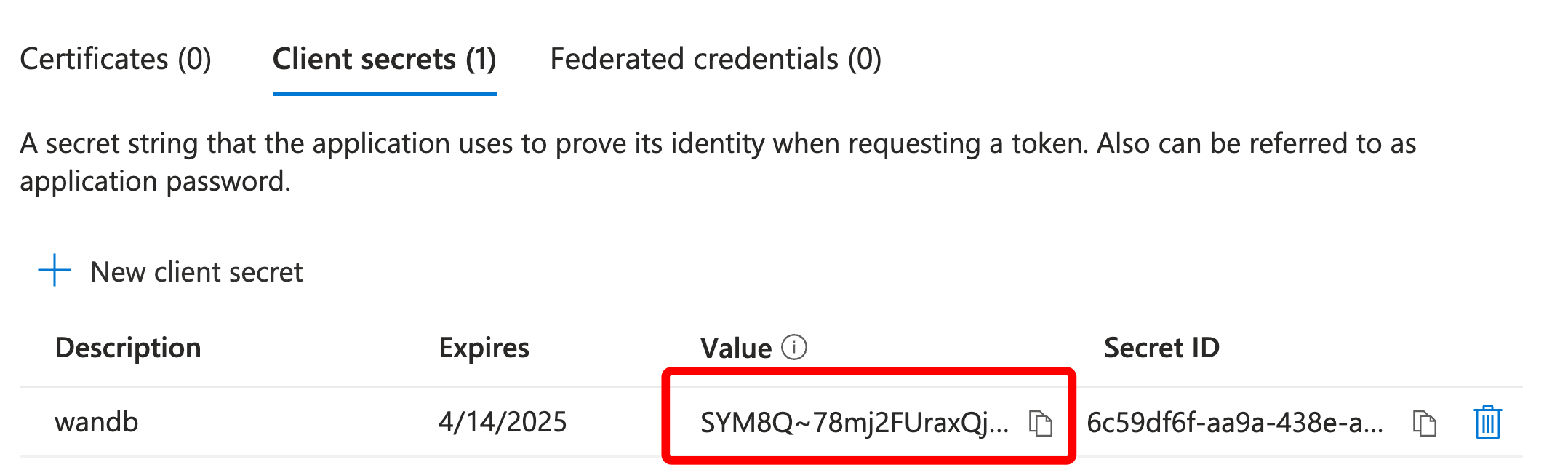

- Entra

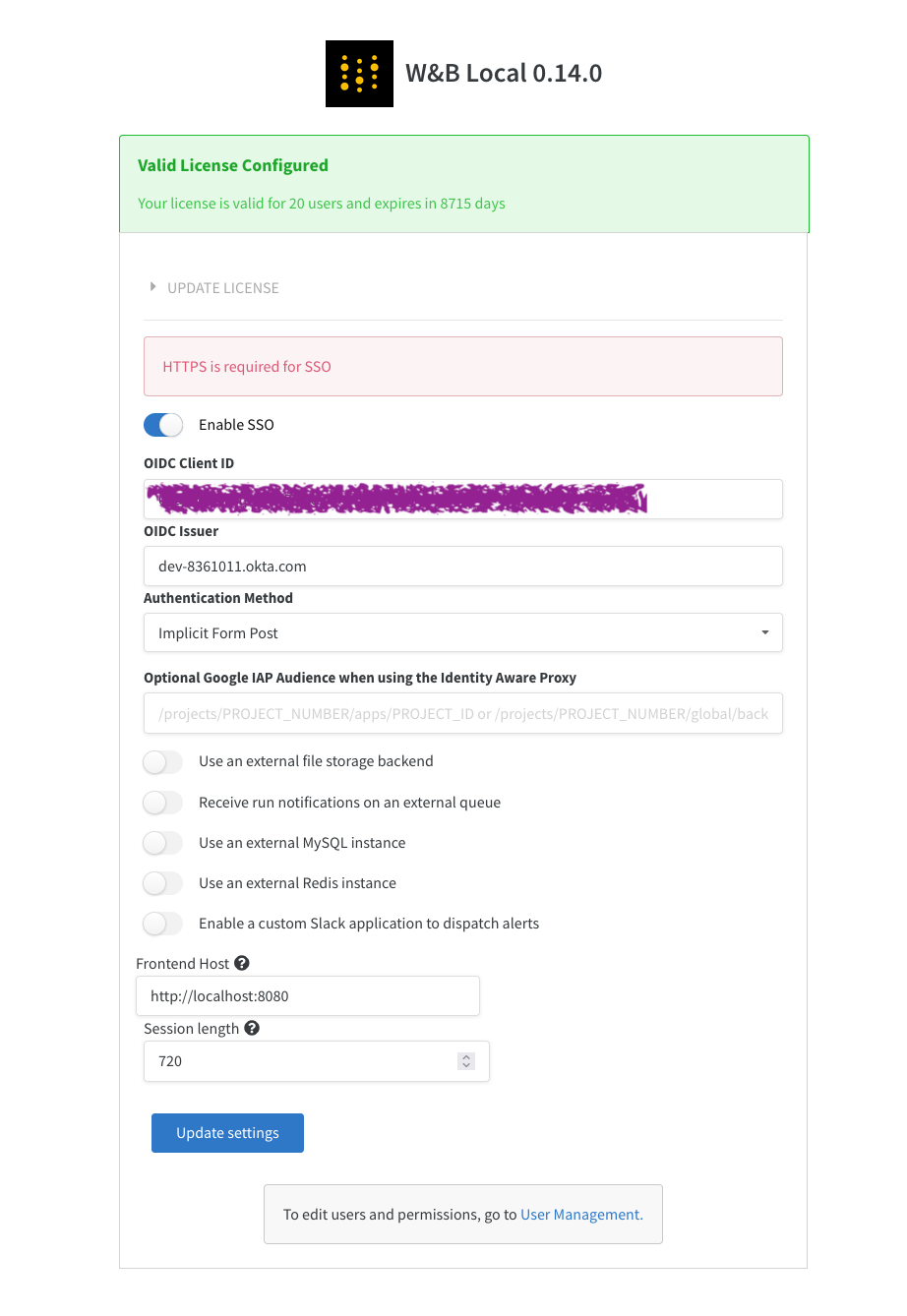

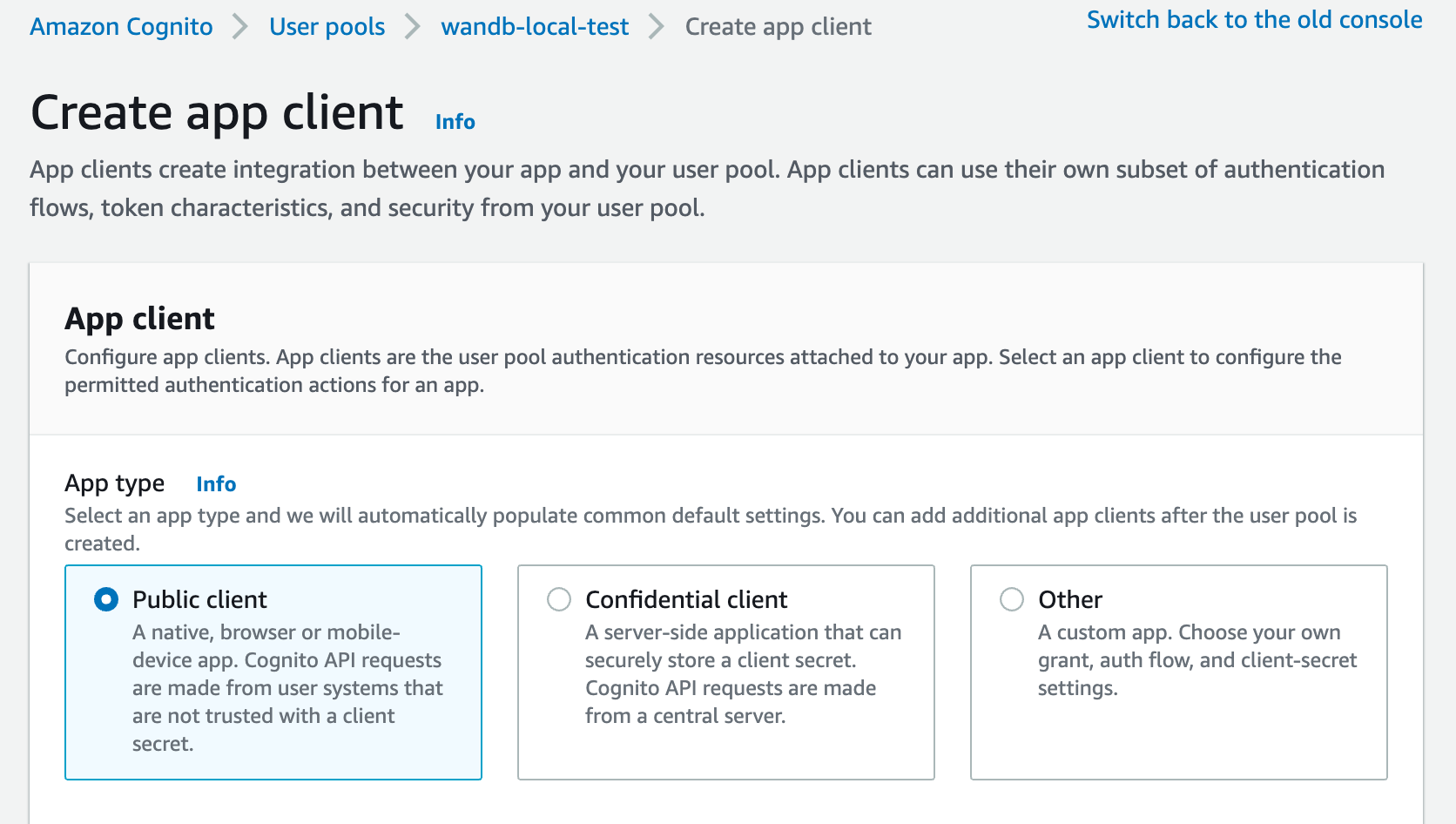

Suivez la procédure ci-dessous pour configurer AWS Cognito pour l’autorisation :

-

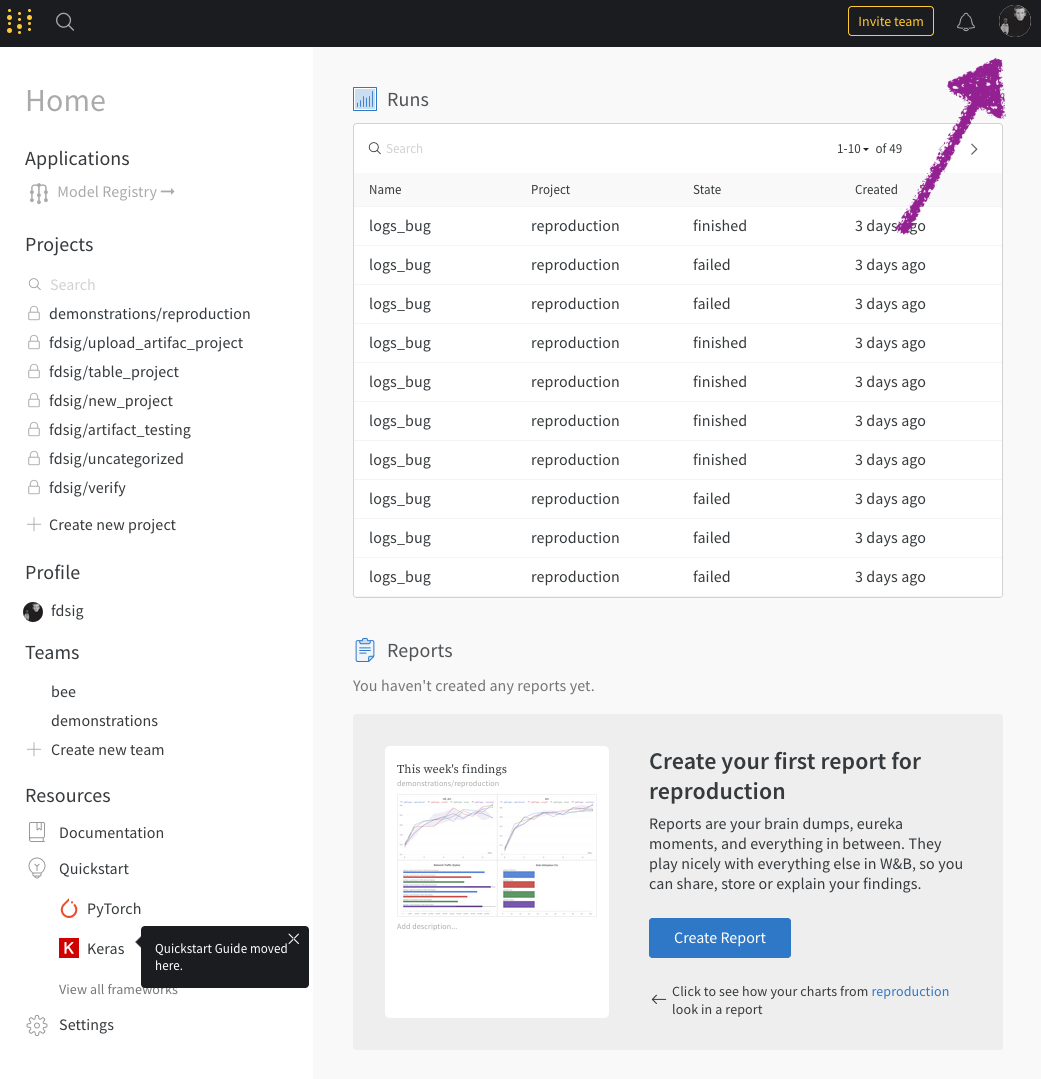

Commencez par vous connecter à votre compte AWS, puis accédez à l’application AWS Cognito.

-

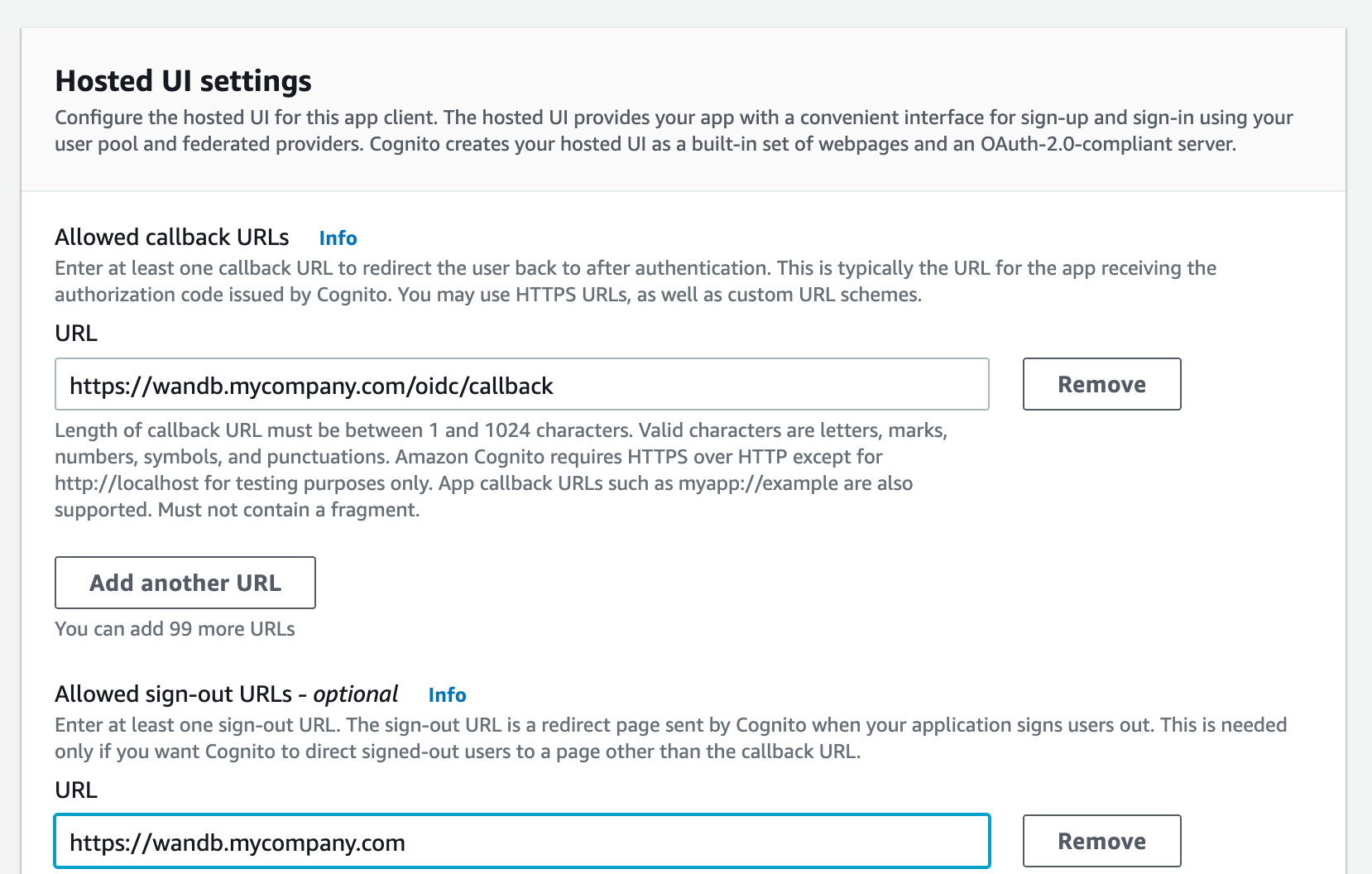

Indiquez une URL de rappel autorisée pour configurer l’application dans votre IdP :

- Ajoutez

http(s)://YOUR-W&B-HOST/oidc/callbackcomme URL de rappel. RemplacezYOUR-W&B-HOSTpar le chemin d’hôte de votre instance W&B.

- Ajoutez

-

Si votre IdP prend en charge la déconnexion universelle, définissez l’URL de déconnexion sur

http(s)://YOUR-W&B-HOST. RemplacezYOUR-W&B-HOSTpar le chemin d’hôte de votre instance W&B. Par exemple, si votre application s’exécute à l’adressehttps://wandb.mycompany.com, remplacezYOUR-W&B-HOSTparwandb.mycompany.com. L’image ci-dessous montre comment renseigner les URL de rappel autorisées et de déconnexion dans AWS Cognito.Par défaut, wandb/local utilise l’grant

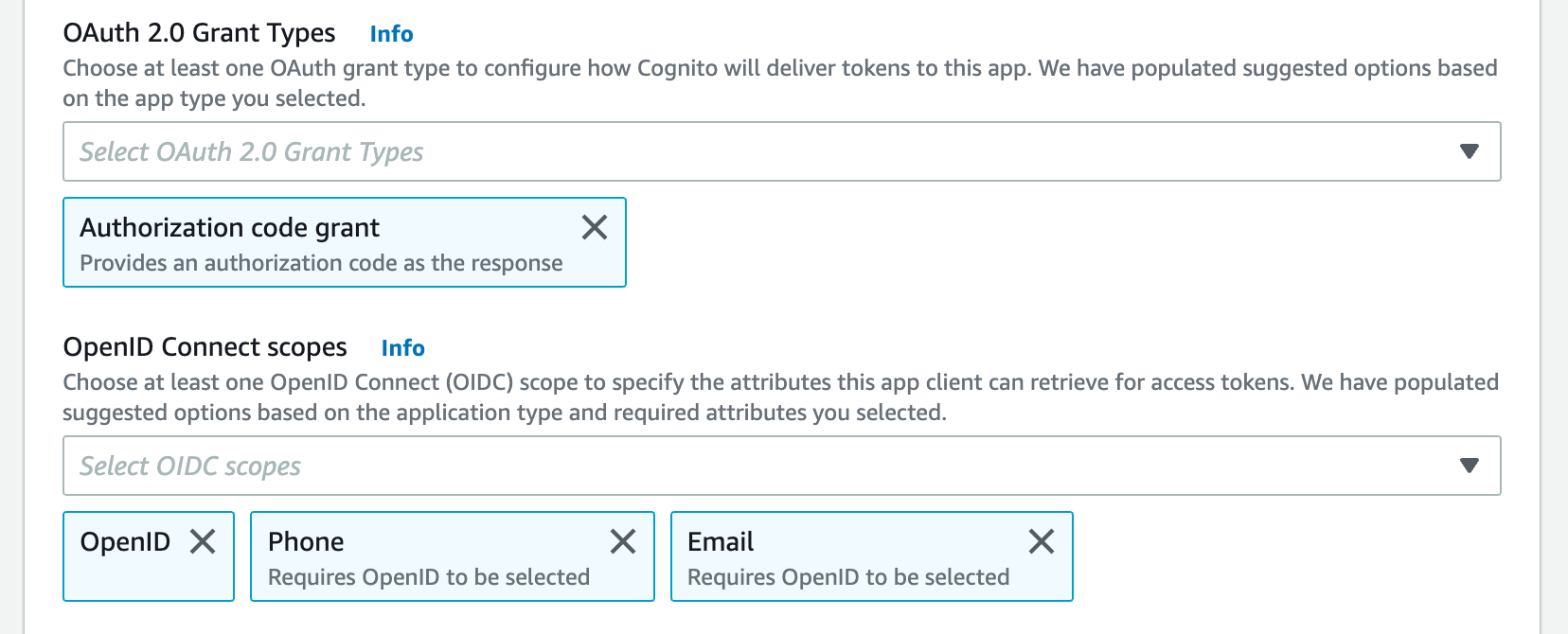

implicitavec le type de réponseform_post. Vous pouvez également configurer wandb/local pour utiliser un grantauthorization_codeavec le flux PKCE Code Exchange. - Sélectionnez un ou plusieurs types de grant OAuth pour configurer la manière dont AWS Cognito transmet les jetons à votre application.

-

W&B exige des scopes OpenID Connect (OIDC) spécifiques. Sélectionnez les éléments suivants dans l’application AWS Cognito :

- “openid”

- “profile”

- “email”

Sélectionnez la méthode d’authentification dans la page des paramètres ou définissez la variable d’environnement OIDC_AUTH_METHOD pour indiquer à wandb/local quel grant utiliser. Vous devez définir la méthode d’authentification sur

pkce. -

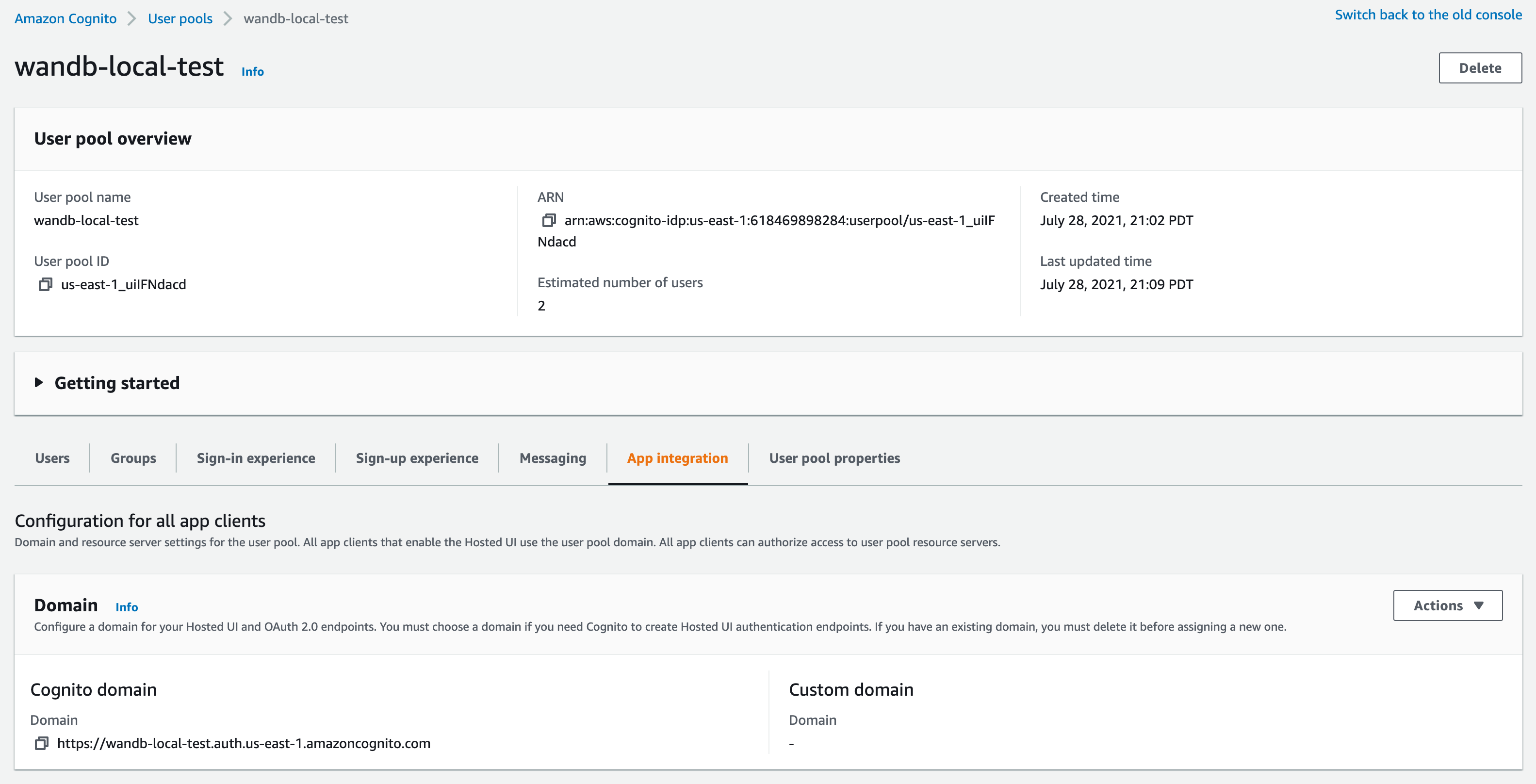

Vous avez besoin d’un ID client et de l’URL de votre émetteur OIDC. Le document de découverte OpenID doit être disponible à l’adresse

$OIDC_ISSUER/.well-known/openid-configurationPar exemple, vous pouvez générer l’URL de votre émetteur en ajoutant l’ID de votre pool d’utilisateurs à l’URL de l’IdP Cognito depuis l’onglet App Integration de la section User Pools :N’utilisez pas le “domaine Cognito” pour l’URL de l’IdP. Cognito fournit son document de découverte à l’adresse

https://cognito-idp.$REGION.amazonaws.com/$USER_POOL_ID

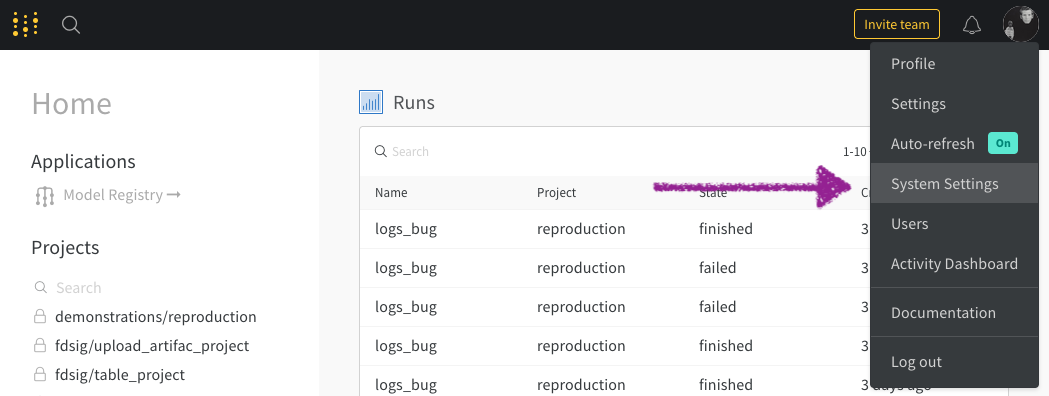

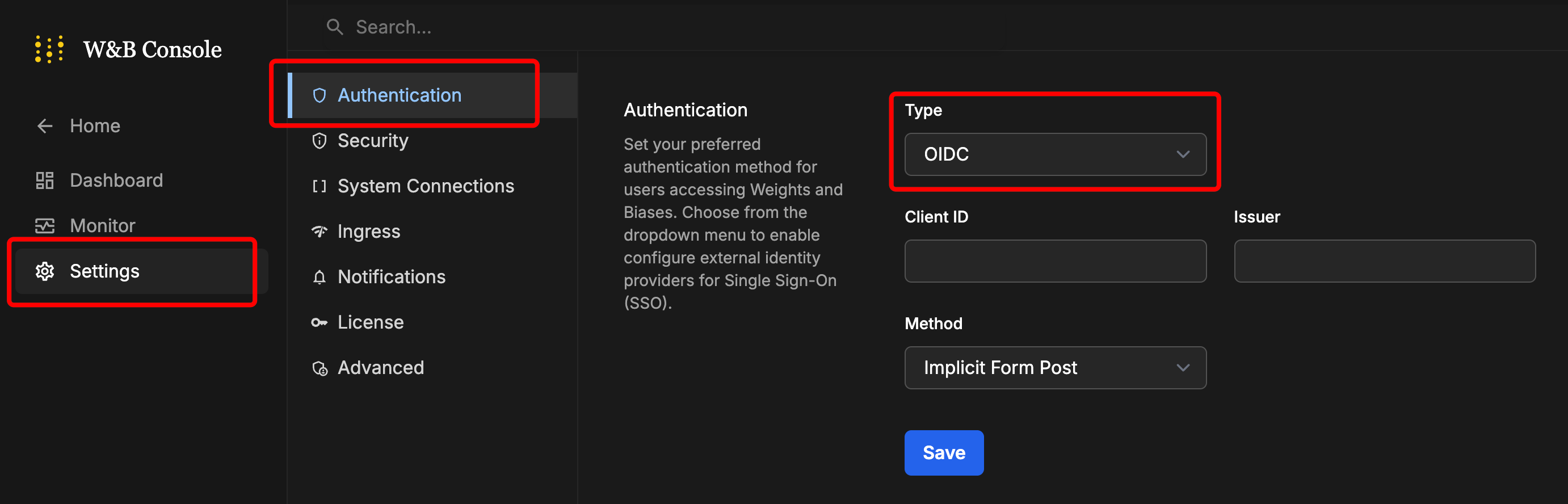

Configurer le SSO dans W&B

- ID client OIDC

- Méthode d’authentification OIDC (

implicitoupkce) - URL de l’émetteur OIDC

- Secret client OIDC (facultatif ; dépend de la façon dont votre IdP est configuré)

GORILLA_OIDC_SECRET.

- Dans W&B App, accédez à System Console > Settings > Advanced > User Spec et ajoutez

GORILLA_OIDC_SECRETà la sectionextraENV, comme indiqué ci-dessous. - Dans Helm, configurez

values.global.extraEnvcomme indiqué ci-dessous.

Si vous ne parvenez pas à vous connecter à votre instance après avoir configuré le SSO, vous pouvez redémarrer l’instance avec la variable d’environnement

LOCAL_RESTORE=true définie. Cela génère un mot de passe temporaire dans les logs des conteneurs et désactive le SSO. Une fois les problèmes de SSO résolus, vous devez supprimer cette variable d’environnement pour réactiver le SSO.- System Console

- System Settings

System Console remplace la page System Settings. Elle est disponible dans les déploiements basés sur l’opérateur Kubernetes W&B.

- Reportez-vous à Accéder à la console de gestion W&B.

-

Accédez à Settings, puis à Authentication. Sélectionnez OIDC dans la liste déroulante Type.

- Saisissez les valeurs.

- Cliquez sur Save.

- Déconnectez-vous, puis reconnectez-vous, cette fois via l’écran de connexion de l’IdP.

Trouvez votre espace de noms client

Avant de pouvoir configurer BYOB au niveau de l’équipe avec le stockage CoreWeave sur W&B Cloud dédié ou Autogéré, vous devez obtenir le Customer Namespace de votre organisation. Vous pouvez l’afficher et le copier en bas de l’onglet Authentication.Pour obtenir des instructions détaillées sur la configuration du stockage CoreWeave avec votre Customer Namespace, voir Exigences CoreWeave pour Cloud dédié / Autogéré.Si vous ne parvenez pas à vous connecter à votre instance après avoir configuré le SSO, vous pouvez redémarrer l’instance avec la variable d’environnement

LOCAL_RESTORE=true définie. Cela génère un mot de passe temporaire dans les logs des conteneurs et désactive le SSO. Une fois les problèmes de SSO résolus, vous devez supprimer cette variable d’environnement pour réactiver le SSO.