Référence des variables d’environnement

| Variable d’environnement | Description |

|---|---|

LICENSE | Votre licence wandb/local |

MYSQL | La chaîne de connexion MySQL |

BUCKET | Le bucket S3 / GCS utilisé pour stocker les données |

BUCKET_QUEUE | La file d’attente SQS / Google PubSub pour les événements de création d’objet |

NOTIFICATIONS_QUEUE | La file d’attente SQS sur laquelle publier les événements de run |

AWS_REGION | La région AWS dans laquelle se trouve votre bucket |

HOST | Le FQD de votre instance, c’est-à-dire https://my.domain.net |

OIDC_ISSUER | Une URL vers votre fournisseur d’identité OpenID Connect, c’est-à-dire https://cognito-idp.us-east-1.amazonaws.com/us-east-1_uiIFNdacd |

OIDC_CLIENT_ID | L’ID client de l’application auprès de votre fournisseur d’identité |

OIDC_AUTH_METHOD | Implicit (par défaut) ou pkce, voir ci-dessous pour plus de contexte |

SLACK_CLIENT_ID | L’ID client de l’application Slack que vous souhaitez utiliser pour les alertes |

SLACK_SECRET | Le secret de l’application Slack que vous souhaitez utiliser pour les alertes |

LOCAL_RESTORE | Vous pouvez temporairement définir cette valeur sur true si vous ne parvenez pas à accéder à votre instance. Consultez les journaux du conteneur pour obtenir des identifiants temporaires. |

REDIS | Peut être utilisé pour configurer une instance Redis externe avec W&B. |

LOGGING_ENABLED | Lorsque cette valeur est définie sur true, les journaux d’accès sont envoyés vers stdout. Vous pouvez également monter un conteneur sidecar et suivre /var/log/gorilla.log sans définir cette variable. |

GORILLA_ALLOW_USER_TEAM_CREATION | Lorsque cette valeur est définie sur true, elle autorise les utilisateurs non administrateurs à créer une nouvelle équipe. False par défaut. |

GORILLA_CUSTOMER_SECRET_STORE_SOURCE | Définit le gestionnaire de secrets pour stocker les secrets d’équipe utilisés par W&B Weave. Les gestionnaires de secrets suivants sont pris en charge :

|

GORILLA_DATA_RETENTION_PERIOD | Durée de conservation, en heures, des données supprimées des runs. Les données de run supprimées sont irrécupérables. Ajoutez un h à la valeur saisie. Par exemple, "24h". |

GORILLA_DISABLE_PERSONAL_ENTITY | Lorsque cette valeur est définie sur true, elle désactive les entités personnelles. Elle empêche la création de nouveaux projets personnels dans ces entités personnelles et empêche l’écriture dans les projets personnels existants. |

ENABLE_REGISTRY_UI | Lorsque cette valeur est définie sur true, elle active la nouvelle interface de W&B Registry. |

GORILLA_ARTIFACT_GC_ENABLED | Lorsque cette valeur est définie sur true, elle active le nettoyage automatique des Artifacts supprimés. Requis pour les déploiements Autogéré. Voir Supprimer un artifact pour plus d’informations. |

WANDB_ARTIFACT_DIR | Emplacement où stocker tous les Artifacts téléchargés. Si cette variable n’est pas définie, l’emplacement par défaut est le répertoire artifacts relatif à votre script d’entraînement. Assurez-vous que ce répertoire existe et que l’utilisateur en cours d’exécution a l’autorisation d’y écrire. Cela ne contrôle pas l’emplacement des fichiers de métadonnées générés, que vous pouvez définir à l’aide de la variable d’environnement WANDB_DIR. |

WANDB_DATA_DIR | Emplacement où téléverser les Artifacts intermédiaires. L’emplacement par défaut dépend de votre plateforme, car il utilise la valeur de user_data_dir du package Python platformdirs. Assurez-vous que ce répertoire existe et que l’utilisateur en cours d’exécution a l’autorisation d’y écrire. |

WANDB_DIR | Emplacement où stocker tous les fichiers générés. Si cette variable n’est pas définie, l’emplacement par défaut est le répertoire wandb relatif à votre script d’entraînement. Assurez-vous que ce répertoire existe et que l’utilisateur en cours d’exécution a l’autorisation d’y écrire. Cela ne contrôle pas l’emplacement des Artifacts téléchargés, que vous pouvez définir à l’aide de la variable d’environnement WANDB_ARTIFACT_DIR. |

WANDB_IDENTITY_TOKEN_FILE | Pour la fédération d’identités, le chemin absolu vers le répertoire local où sont stockés les JSON Web Tokens (JWT). |

Utilisez la variable d’environnement

GORILLA_DATA_RETENTION_PERIOD avec prudence. Elle s’applique aux données de run supprimées (y compris les fichiers associés au run, comme les médias, après les opérations de suppression). Elle ne supprime pas les artifacts ; utilisez la suppression d’artifact et GORILLA_ARTIFACT_GC_ENABLED comme décrit dans Supprimer un artifact. Pour comprendre le lien entre la suppression des runs et des fichiers, le stockage et ce paramètre, voir Quand les données de run supprimées sont retirées du stockage dans Supprimer des runs. Une fois la variable définie, les données sont supprimées selon la période de rétention. Sauvegardez à la fois la base de données et le bucket de stockage avant d’activer ou de modifier cette valeur.La suppression en arrière-plan des objets de votre bucket est effectuée en mode best-effort et n’est pas garantie dans un délai précis. Pour connaître le comportement attendu, les étapes de dépannage et le lien avec les coûts de stockage, voir Gérer le stockage et les coûts du bucket.Paramètres avancés de fiabilité

Redis

- Minimum 4GB de mémoire, 8GB recommandés

- Version Redis 6.x

- Chiffrement en transit

- Authentification activée

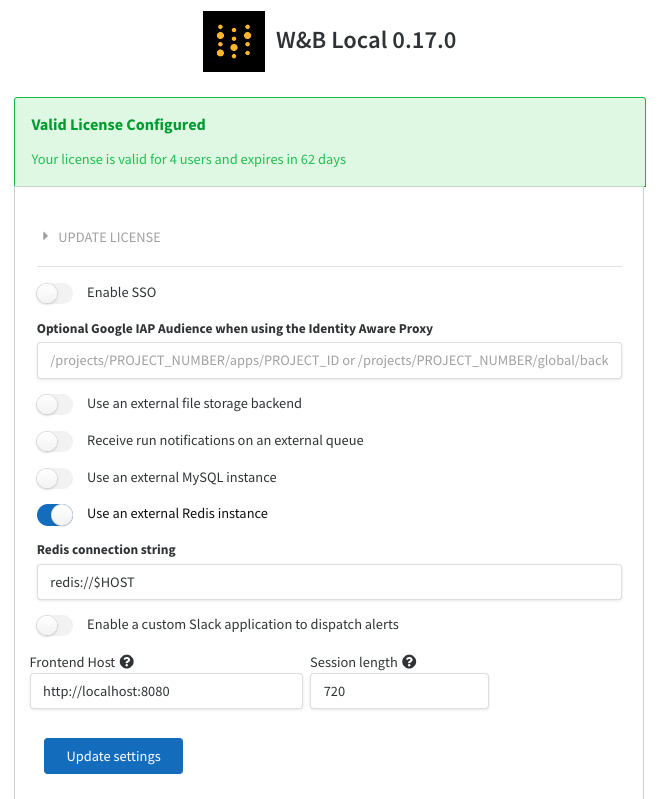

http(s)://YOUR-W&B-SERVER-HOST/system-admin. Activez l’option “Utiliser une instance Redis externe”, puis renseignez la chaîne de connexion Redis au format suivant :

REDIS sur le conteneur ou dans votre déploiement Kubernetes. Vous pouvez aussi définir REDIS comme secret Kubernetes.

Cette page suppose que l’instance Redis s’exécute sur le port par défaut 6379. Si vous configurez un autre port, activez l’authentification et souhaitez également activer TLS sur l’instance redis, le format de la chaîne de connexion ressemblera à ceci : redis://$USER:$PASSWORD@$HOST:$PORT?tls=true